Windows è molto, molto più sicuro degli altri sistemi operativi ad ampia diffusione oggi in circolazione, o almeno questo è quanto emergerebbe dai calcoli elaborati a patire dai numeri del National Vulnerability Database (NVD) americano. Numeri che escludono i bug scovati nei software terzi come i browser Web, e in questo caso Microsoft non la batte (ancora) nessuno.

Scopo dell’NVD è gestire i dati sulle vulnerabilità di sicurezza secondo standard ben precisi, un archivio che include i database delle liste di controlli di sicurezza, dai bug del software, errori di configurazione, nomi di prodotto e metriche sull’impatto dei bachi.

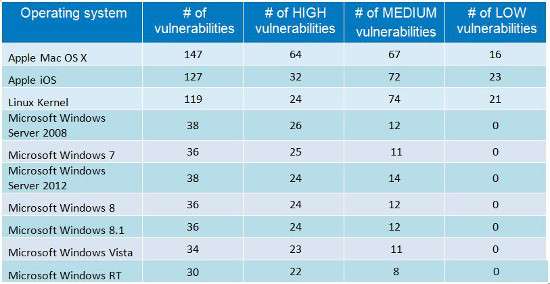

Stando ai calcoli sulle vulnerabilità archiviate nell’NVD per il 2014, quindi, il sistema operativo più insicuro è Apple Mac OS X con 147 diverse falle di sicurezza (64 delle quali gravi); seguono poi Apple iOS (127 vulnerabilità e 32 gravi), il kernel Linux (119 vulnerabilità, 24 gravi) e poi le varie versioni di Windows come Windows Server 2008 (38 vulnerabilità), Windows 7 (36) eccetera.

Nel 2014 il numero di vulnerabilità è cresciuto a dismisura, dicono i numeri dell’NVD, passando dai 4.794 dell’anno passato a 7.038: numeri che potrebbero indicare il successo dei numerosi programmi di incoraggiamento alla ricerca di bug, più che la reale inferiorità dei sistemi. Gli OS, però, rappresentano solo il 13 per cento di tutte le falle scovate dai ricercatori, mentre la parte del leone la fanno i bug di altri software (83 per cento), mentre il resto dei problemi è stato identificato nell’hardware.

E sempre parlando di software, Microsoft si prende la “rivincita” con Internet Explorer: nel 2014 il browser di Redmond risulta essere quello più bucato (242), distanziando Google Chrome (124) e Mozilla (117).

Statistiche a parte, nella community dell’open source si discute di problemi di sicurezza a volto scoperto soprattutto in seguito ai problemi di portata enorme emersi di recente come Heartbleed, il baco di Bash e altro ancora: il software di oggi è complesso, ha spiegato il direttore esecutivo di Linux Foundation Jim Zemlin, e i “molti occhi” della community possono contribuire a verifiche multiple del codice – magari evitando il sopraggiungere di un nuovo caso Heartbleed.

Alfonso Maruccia