Su Punto Informatico se ne parla da anni : IPv6 è un upgrade del protocollo di internet attualmente più utilizzato, l’IPv4. L’IPv4 è composto da quattro cifre da 0 a 255 separate da un punto, che dal punto di vista algebrico significa 255*255*255*255 indirizzi, un numero vicino ai quattro miliardi e trecento milioni. Una cifra non elevatissima in corrispondenza dell’espansione di Internet, che potrebbe essere raggiunta “fisicamente” entro il 2011.

Sulla base proprio di questa previsione, la Commissione Europea ha varato l’iniziativa i2010 , volta a pianificare l’utilizzo dell’IPv6 in favore dell’IPv4 entro il 2010 , in Europa.

L’intento è quello di far passare all’IPv6 almeno il 25% degli utenti , o più precisamente di “abilitare la connessione ad Internet tramite IPv6, assieme all’accesso dei più importanti provider”. Per oltre 30 progetti IPv6 di ricerca e sviluppo sono stati già stanziati fondi dall’Unione Europea. A Bruxelles, la Commissione ha indicato i punti fondamentali attraverso i quali attuare questa migrazione:

– stimolare l’accessibilità a contenuti, servizi ed applicazioni;

– assicurare l’accesso IPv6 ai siti governativi;

– far diventare IPv6 accessibili tutti i 100 network più importanti d’Europa;

– supportare i progetti di ricerca IPv6;

– far includere l’IPv6 nei servizi di rete più diffusi negli stati dell’UE;

– rendere l’IPv6 un requisito per i nuovi servizi e dispositivi;

– fornire conoscenze ed know-how sull’IPv6.

Far migrare a IPv6 il 25% degli utenti di Internet non è sicuramente semplice e ancor meno semplice è riuscirci ponendosi dei tempi massimi, ma l’Unione sembra determinata a riuscirci in due anni. In buona sostanza Bruxelles dopo anni di avvertimenti e appelli inascoltati ha finalmente riconosciuto che il passaggio ad IPv6 è fondamentale per l’economia stessa dell’Europa, affinché i Paesi membri rimangano forti e competitivi a livello internazionale e affinché non si crei quel temuto digital divide con i Paesi più informatizzati: Stati Uniti, Cina e Giappone stanno già lavorando nella stessa direzione da tempo.

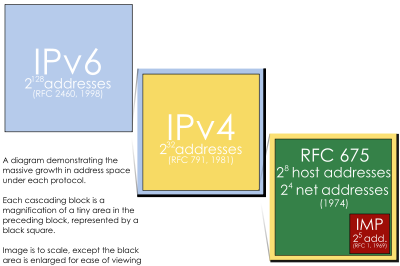

Degli oltre quattro miliardi di indirizzi IPv4 disponibili, sembra ne siano liberi solo 700 milioni: una percentuale che si aggira attorno al 16%. Con l’IPv6 il numero di potenziali indirizzi disponibili passerebbe ad una più rassicurante soglia di 2^128 indirizzi, vale a dire 34 seguito da 37 zeri. Un numero potenzialmente infinito, o che almeno metterebbe al sicuro per un bel po’ di tempo.

Enrico “Fr4nk” Giancipoli

( fonte immagine )