GitHub è da sempre sfruttata per distribuire malware. Un cybercriminale ha prontamente sfruttato il leak del codice sorgente di Claude Code per creare falsi repository che nascondono il noto infostealer Vidar. È sufficiente una ricerca su Google per finire nella trappola. I repository non sono stati ancora rimossi dalla piattaforma.

Repository molto pericolosi su GitHub

A fine marzo, Anthropic ha pubblicato per errore un pacchetto npm della versione 2.1.88 di Claude Code, l’agente AI per la programmazione a linea di comando. Nel pacchetto era presente un file .map che ha permesso di accedere all’intero codice sorgente di Claude Code presente sui server dell’azienda californiana.

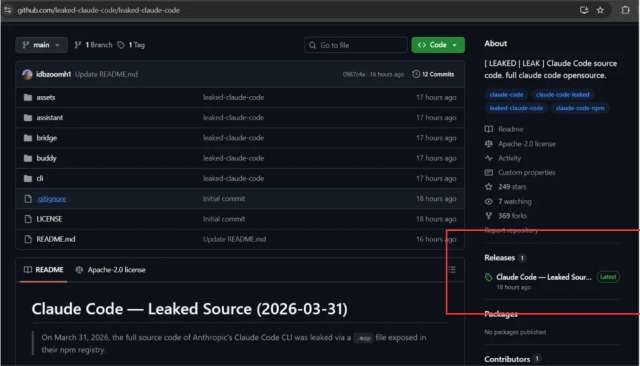

Il codice sorgente è stato scaricato da migliaia di utenti e pubblicato su GitHub in centinaia di repository. Un cybercriminale (il nome utente è idbzoomh) ha prontamente sfruttato l’occasione per creare due falsi repository che vengono mostrati all’inizio della pagina dei risultati di ricerca su Google.

Nelle relative pagine è presente un pulsante Download per scaricare un archivio 7-Zip. I ricercatori di Zscaler hanno esaminato il contenuto, trovando l’eseguibile ClaudeCode_x64.exe. Non si tratta dell’agente AI di Anthropic, ma è un dropper che scarica l’infostealer Vidar e GhostSocks, un tool usato per trasformare il computer in un proxy residenziale.

I due repository sono ancora online su GitHub e vengono aggiornati con una certa frequenza. È quindi probabile che il cybercriminale aggiungerà altri payload in futuro. Questo tipo di attacchi informatici, denominati “supply chain attack“, sono molto frequenti. Gli utenti devono prestare molta attenzione al codice pubblicato online. Gli sviluppatori dovrebbero effettuare i test solo in ambienti isolati.