Una marea di dati sensibili salvati sul computer, e spesso lo si lascia acceso. Grave, gravissimo errore. In questo modo chiunque può avere accesso alle cartelle memorizzate sul PC in assenza del legittimo proprietario e rovistare fra i file e i documenti in esse contenuti. Così il collega può sapere qual è l’ultimo progetto che è stato proposto al capo, un fratello può scoprire che cosa gli è stato acquistato online per il compleanno e via discorrendo. E allora? Diventa davvero impossibile pensare di dover spegnere il PC ogni volta che ci si allontana dalla postazione. Una soluzione a questa situazione è offerta da Predator. Si tratta di un applicativo gratuito molto interessante che permette di bloccare o sbloccare l’uso del PC con la semplice rimozione o l’inserimento di una pendrive USB. In pratica, il programma genera un codice di sicurezza sulla chiavetta inserita e rimane in background a monitorare la presenza della chiavetta. Fin tanto che Predator riconosce la chiavetta inserita su una delle porte USB disponibili del PC (il riconoscimento avviene attraverso la lettura del codice sulla pennetta) allora permette all’utente di usare il computer. Nel caso in cui la chiavetta venga portata via dal legittimo utente, Predator non trova più il codice di riconoscimento e blocca completamente il PC. La tastiera e il mouse vengono disabilitati e gli schermi oscurati. Non è davvero possibile fare nulla. Non solo: qualora un collega maldestro spenga il PC per dispetto, al riavvio comunque viene verificata la presenza del pendrive e l’eventuale sua assenza blocca comunque le funzionalità del PC.

Di tanto in tanto, poi, Predator cambia il codice di sicurezza memorizzato sulla chiavetta del proprietario, in modo da evitare che qualcuno possa essere entrato in possesso della pennetta sblocca PC e ne abbia magari copiato il contenuto, ottenendo così l’accesso al computer.

L’installazione e l’uso del programma è davvero semplice, anche grazie all’interfaccia in italiano.

Il setup si conclude con cinque clic su Next e uno su Close . Al termine si avvia Predator. Alla comparsa della schermata di richiesta, inserire il pendrive-badge e cliccare su OK .

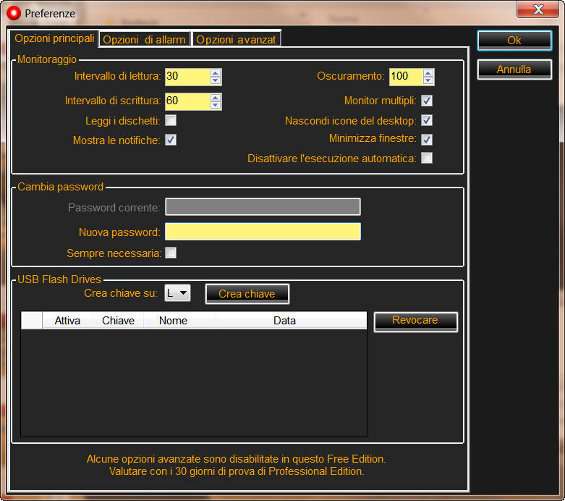

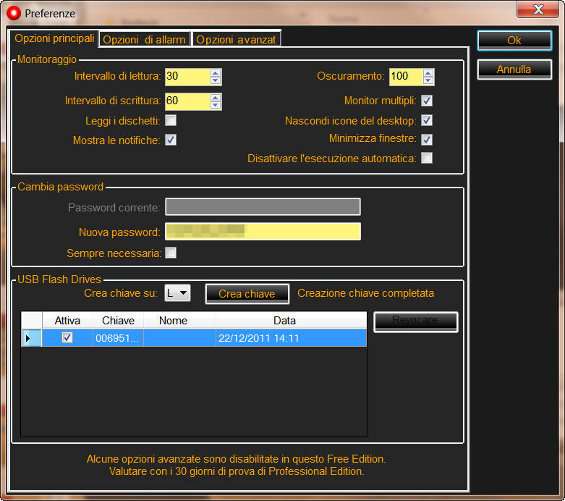

Non resta che impostare le proprie preferenze di funzionamento del programma. Così, compare la finestra Preferenze e, da Opzioni principali , è possibile inserire l’intervallo di lettura/scrittura per il monitoraggio della presenza della pennetta, la percentuale di oscuramento degli schermi, eventuale presenza di schermi multipli, la possibilità di nascondere le icone del desktop e di minimizzare le finestre, oltre alla disattivazione dell’esecuzione automatica di pendrive e CD/DVD. Si deve poi inserire la password per recuperare l’accesso al PC in caso si perda il dispositivo. Infine, si sceglie il drive e si clicca su Crea chiave per creare il token di controllo per l’accesso al PC sul dispositivo USB.

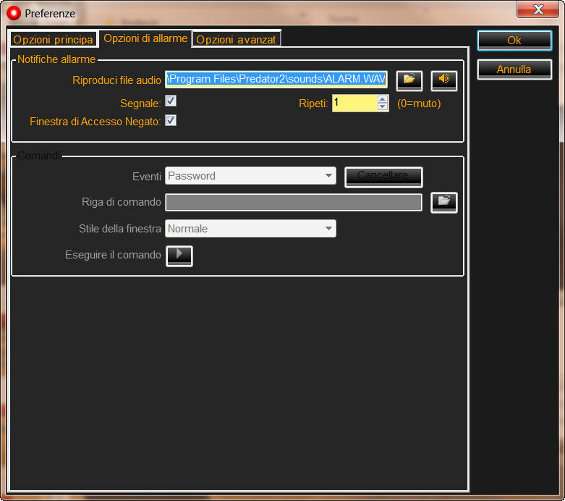

Un clic sul pannello Opzioni di allarme permette di intervenire sulle notifiche di allarme, per impostare parametri come il file da riprodurre, il numero di volte da ripetere e la finestra di accesso negato. Ogni volta che avviene un tentativo di utilizzo non autorizzato del PC compare la schermata di richiesta password. Se non si inserisce entro 20 secondi la chiave corretta, il PC inizia a suonare, compare una schermata di accesso negato e il tentativo di utilizzo illecito viene registrato in un file di log per poi essere notificato al proprietario del computer, non appena si inserisce la pendrive corretta.

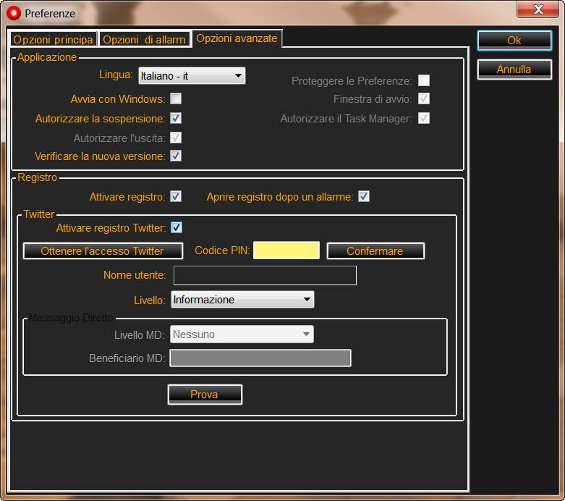

Infine, su Opzioni avanzate è possibile scegliere la lingua del programma, l’avvio con Windows (importantissimo per impedire che riaccendendo il PC si possa accedere alle sue risorse), l’attivazione del registro per i tentati accessi non autorizzati e la possibilità di postare direttamente su Twitter le sole informazioni di monitoraggio, gli avvisi oppure gli allarmi.

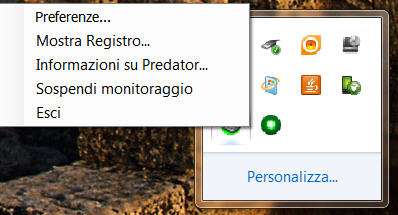

Un clic su OK e Predator resta nel systray per il monitoraggio del PC. Dalla sua icona, con un clic destro, è possibile accedere alla finestra di Preferenze appena scomparsa, al registro dei tentativi di accesso e alla sospensione del monitoraggio.

Insomma, con Predator si ha un sistema antifurto per l’accesso al PC. La versione freeware, comunque, è limitata nelle funzioni e consente di memorizzare sulla stessa chiavetta due sole chiavi di accesso per due PC differenti. La versione Professional a pagamento, invece, può inviare post diretti sull’account Twitter, può eseguire programmi impostabili al tentativo di accesso non autorizzato, permettendo ad esempio di catturare dalla webcam un’istantanea di chi sta procedendo all’intrusione sul computer.