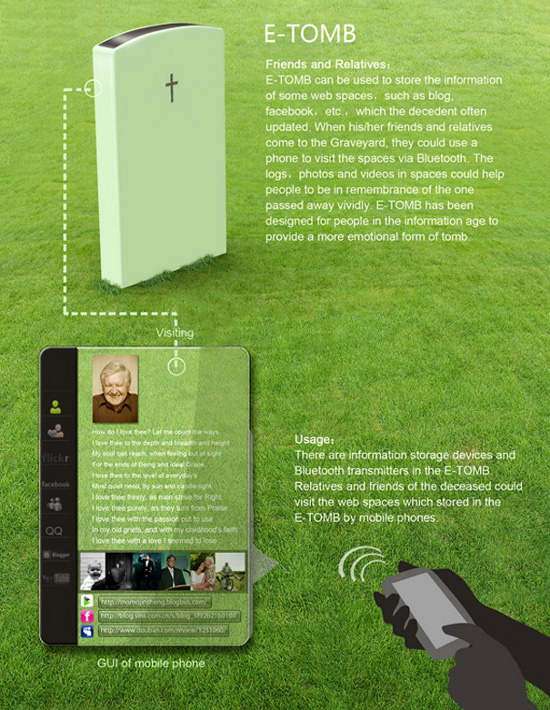

Sempre attaccati ai social network? Non potreste pensare alla vostra vita senza Facebook, Twitter, YouTube e compagnia bella? Allora perché non restare in contatto con gli amici anche nella vita ultraterrena? Per aiutarvi in tutto ciò non occorrono sedute spiritiche o bizzarri sortilegi, ma è sufficiente richiedere per voi o i vostri cari defunti E-Tomb.

Nonostante sia ancora un concept, E-Tomb si offre ai suoi futuri utenti come l’evoluzione delle lapidi funerarie oggi esistenti.

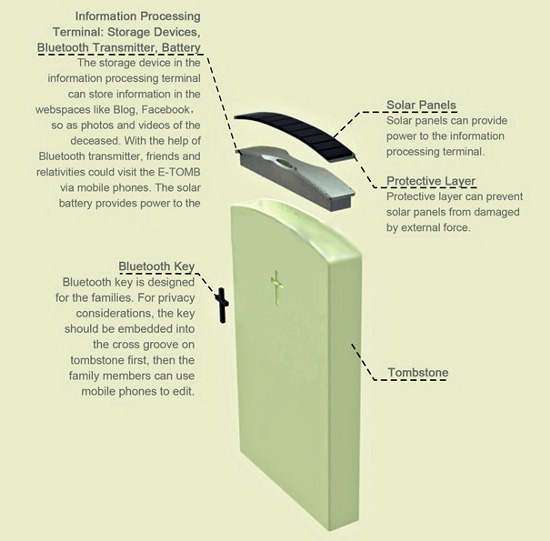

Infatti, E-Tomb presenta un pannello solare per alimentare una chiavetta Bluetooth, nascosta sapientemente nella croce posta sulla parte frontale della pietra sepolcrale, a cui è possibile collegare tutti i dispositivi compatibili.

La tomba è in grado di immagazzinare le informazioni riguardanti i siti di social networking come Facebook e blog, le foto o i video relativi al defunto, permettendo così ad amici o parenti di rivivere la vita digitale della persona scomparsa attraverso i cellulari o i dispositivi portatili.

Sarà infatti sufficiente accendere il Bluetooth e collegarsi alla tomba per sapere il nome, la data di nascita e di morte ed altre informazioni sulla vita passata del deceduto. Inoltre, accedendo al suo profilo Facebook o Twitter, sarà possibile lasciargli un pensiero sulla bacheca, per porgere il proprio rispetto al mancato e mantenere vivo il suo ricordo anche fra gli amici e i parenti ancora connessi.

( via UBERGIZMO )