Una vera pandemia informatica. Gli esperti di Check Point Research hanno usato queste parole per descrivere l’aumento esponenziale degli attacchi che sfruttano la vulnerabilità Log4Shell (CVE-2021-44228) individuata nella libreria Log4j. Apache Software Foundation ha rilasciato la nuova versione 2.16.0, in quanto la patch precedente era incompleta (c’era un secondo bug identificato con CVE-2021-45046).

Una pandemia informatica

A differenza di altri grandi attacchi informatici, che riguardano un limitato numero di software, Log4j è incluso praticamente in ogni prodotto o servizio web basato su Java. Fin dal giorno della divulgazione pubblica della vulnerabilità sono iniziate le scansioni alla ricerca di server vulnerabili. Inoltre i cybercriminali hanno già sviluppato diverse varianti dell’exploit originario. Sono stati rilevati numerosi attacchi con botnet, cryptominer e ransomware.

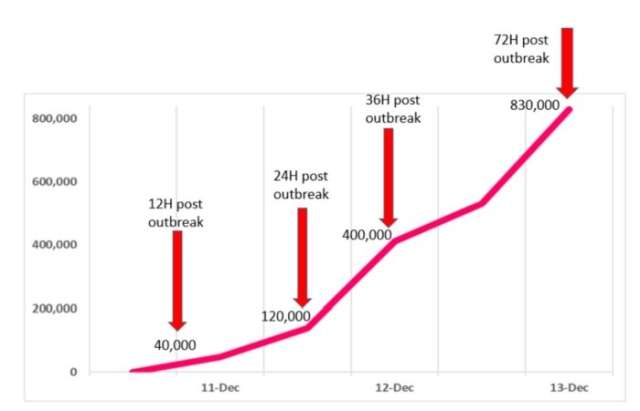

Analizzando i dati, gli esperti di Check Point Research hanno rilevato un trend molto simile a quello di una pandemia. A distanza di 12 ore (10 dicembre) sono stati effettuati oltre 40.000 attacchi. Il numero è quindi aumentato a 120.000 dopo 24 ore, 400.000 dopo 36 ore e 830.000 dopo 72 ore. È evidente che si tratta di uno dei problemi di sicurezza più gravi degli ultimi anni.

Dopo circa tre giorni sono state scoperte oltre 60 varianti dell’exploit originale. La software house israeliana ha bloccato quasi 1,3 milioni di tentativi, oltre il 46% dei quali effettuati da noti gruppi di cybercriminali. Quasi il 44% delle reti aziendali nel mondo sono diventate il bersaglio degli attacchi.

Secondo Check Point Research, la vulnerabilità potrebbe essere sfruttata per molti anni, considerata la complessità delle operazioni di patching e la facilità di sviluppo degli exploit, se non verranno attuate subito le misure di sicurezza più adeguate. La CISA (Cybersecurity and Infrastructure Security Agency) degli Stati Uniti ha chiesto alle agenzie federali di installare la patch entro il 24 dicembre.