I ricercatori di Citizen Lab hanno scoperto tre nuovi exploit zero-click sfruttati dallo spyware Pegasus di NSO Group per infettare gli iPhone di alcuni difensori dei diritti umani in Messico. Uno di essi è stato efficacemente bloccato dalla funzionalità Lockdown Mode introdotta da Apple con iOS 16.

Lockdown Mode blocca PWNYOURHOME

Durante un’indagine forense effettuata nel 2022, gli esperti di Citizen Lab hanno individuato le tracce di tre exploit zero-click per iOS 15 e 16, denominati LATENTIMAGE, FINDMYPWN e PWNYOURHOME, che sfruttano vulnerabilità zero-day presenti in Find My (Dov’è), iMessage e HomeKit (successivamente corrette da Apple). Gli exploit sono stati utilizzati dallo spyware Pegasus, sviluppato e venduto dall’azienda israeliana NSO Group.

PWNYOURHOME è l’exploit più sofisticato, in quanto prevede due fasi. Durante la prima fase viene sfruttata una vulnerabilità di HomeKit, in particolare del processo homed. Durante la seconda fase viene sfruttata una vulnerabilità di iMessage che consente di aggirare la protezione BlastDoor.

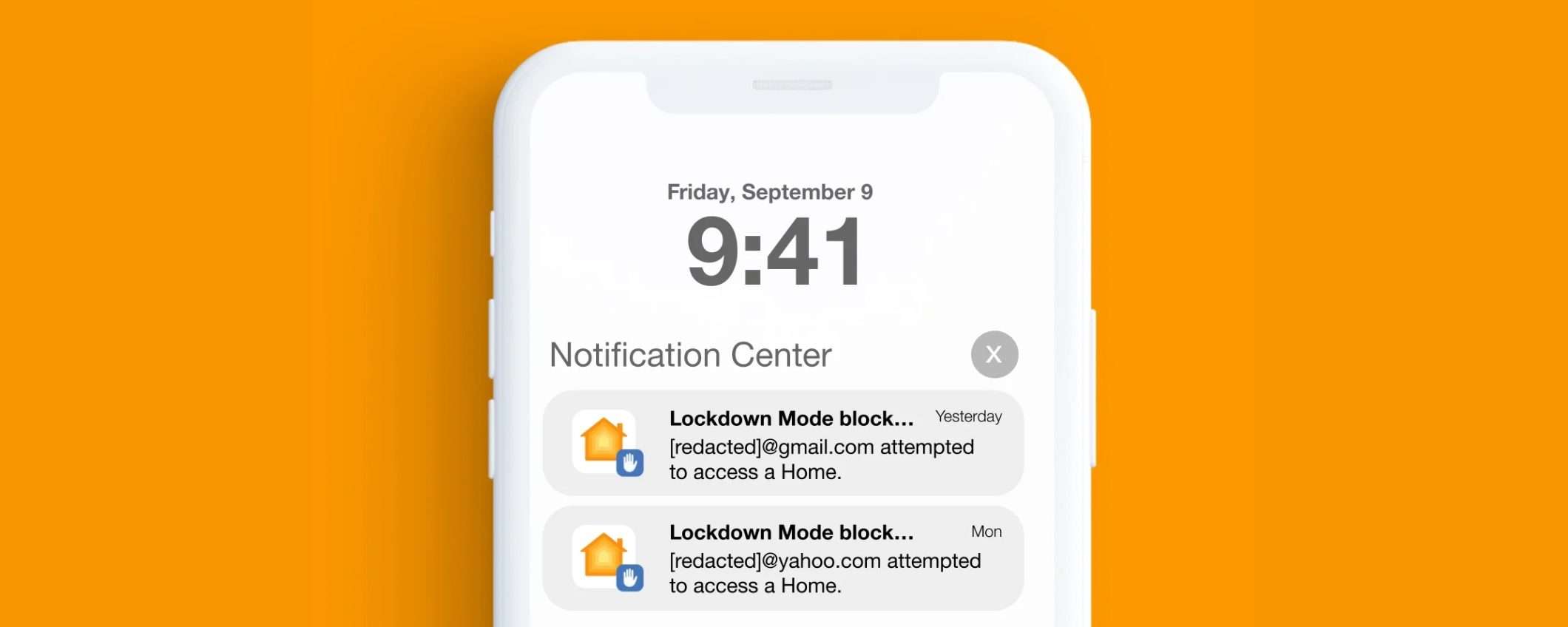

PWNYOURHOME è stato bloccato da Lockdown Mode. La funzionalità di iOS 16 ha impedito l’accesso all’app Home e mostrato una notifica sullo schermo dell’iPhone. La soluzione implementata da Apple è quindi efficace contro questo tipo di exploit. Purtroppo non è attivata per impostazione predefinita, dato che comporta una serie di limitazioni.

Scott Radcliffe, portavoce di Apple, ha dichiarato:

Siamo lieti di sapere che Lockdown Mode ha bloccato questo sofisticato attacco e ha allertato immediatamente gli utenti, anche prima che la minaccia specifica fosse nota ad Apple e ai ricercatori di sicurezza. I nostri team di sicurezza in tutto il mondo continueranno a lavorare instancabilmente per migliorare la funzionalità e rafforzare le protezioni di sicurezza e privacy in iOS.

Bill Marczak, ricercatore di Citizen Lab, ha evidenziato tuttavia che la funzionalità è opzionale. Inoltre i cybercriminali potrebbero sfruttare le vulnerabilità delle app di terze parti che sono più difficili da proteggere con Lockdown Mode. Tra l’altro, Apple dovrà rispettare il Digital Markets Act e quindi consentire il side-loading delle app, una delle pratiche più pericolose per la sicurezza.