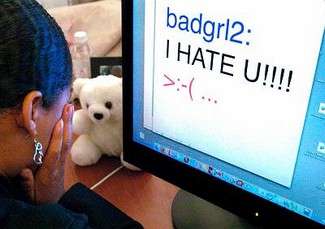

Dilaga il cyber-bullismo: lo dimostra uno studio effettuato dall’Università della California di Los Angeles secondo il quale tre bambini su quattro sono stati coinvolti in episodi di bullismo online in un arco di tempo di dodici mesi. Molto radicata anche l’omertà: solo uno su dieci parla ai genitori dell’accaduto per paura di subire l’ira dei genitori o di non poter più accedere al web.

L’indagine, pubblicata nel numero di settembre di The Journal of School Healt è stata svolta in maniera anonima da un team di esperti dell’ UCLA , in un arco di tempo che va dall’agosto all’ottobre 2005. I risultati hanno evidenziato come circa il 75% dei 1454 monitorati su un sito per teenager abbiano subito atti di cyber-bullismo. Nel dettaglio, il 41% degli intervistati ha dichiarato di essere stato coinvolto in casi di bullismo in un range che va da uno a tre. Un ulteriore 13% rientra in una casistica che va dai quattro ai sei episodi in scala annuale, mentre il 19% ha dichiarato di aver subito sette o più attacchi via web. Si parla, in particolare, di casi di email o SMS di minaccia nonché pubblicazione di foto imbarazzanti sui più noti portali di social networking.

L’indagine, pubblicata nel numero di settembre di The Journal of School Healt è stata svolta in maniera anonima da un team di esperti dell’ UCLA , in un arco di tempo che va dall’agosto all’ottobre 2005. I risultati hanno evidenziato come circa il 75% dei 1454 monitorati su un sito per teenager abbiano subito atti di cyber-bullismo. Nel dettaglio, il 41% degli intervistati ha dichiarato di essere stato coinvolto in casi di bullismo in un range che va da uno a tre. Un ulteriore 13% rientra in una casistica che va dai quattro ai sei episodi in scala annuale, mentre il 19% ha dichiarato di aver subito sette o più attacchi via web. Si parla, in particolare, di casi di email o SMS di minaccia nonché pubblicazione di foto imbarazzanti sui più noti portali di social networking.

“Il bullismo affligge milioni di studenti e non è mai un elemento circoscritto all’ambito scolastico” – dichiara Jaana Juvonen, docente di psicologia di UCLA a capo del team di ricerca. “Il cyber-bullismo è molto simile a quello che i ragazzi fanno dal vivo a scuola: Internet non è visto come un ambiente separato, ma è strettamente connesso alla vita sociale all’interno della scuola. I nostri studi dimostrano che specialmente in casi di ragazzi che frequentano assiduamente il web, il bullismo online è un’esperienza abbastanza comune, e che le forme che assume online non differiscono di molto da quelle della vita reale”.

Questi dati sono un’ulteriore conferma di un fenomeno che gli esperti danno in crescita. Il dato più interessante è proprio l’omertà, che i ricercatori legano direttamente al malessere psicologico cui l’adolescente è costretto: metà degli intervistati ha dichiarato di aver bisogno di imparare a rapportarsi al problema. Tra le ragazze vige molto più che tra i ragazzi la paura che i genitori proibiscano l’accesso al web, mentre sono in molti a tacere per paura di mettersi ulteriormente nei guai con i bulli stessi. A questo si aggiunge l’effetto generato dall’umiliazione subita: in molti si sentono deboli, incapaci di difendersi. Ciò genera un senso di vergogna, che li porta a soffrire in silenzio e ad alimentare un senso di disprezzo per l’ambiente scolastico.

Stando a quanto riportato, la ricerca sfata in maniera categorica l’ipotesi di attacchi anonimi: il 73% degli intervistati ha dichiarato di conoscere in maniera diretta il bullo , o di avere pochi dubbi.

Gli autori della ricerca avvertono: non serve a nulla vietare, la carta vincente è quella del dialogo: “Quando i ragazzi iniziano a pensare cose come capita solo a me , tendono ad incolpare se stessi, facendo crescere il rischio di cadere in depressione” – continua la dottoressa Jaana Juvonen. “I ragazzi non sono a conoscenza di quanto il cyber-bullismo sia comune, anche tra i loro amici. I genitori spesso non si rendono conto di quanto Internet sia vitale per la loro vita sociale, quindi un’azione decisa come quella di proibirne l’uso, per quanto sia fatta in buona fede, non sarà utile a migliorare il rapporto tra genitori e figli o l’evolversi della loro vita sociale”.

Vincenzo Gentile