Come ogni software anche i ransomware vengono aggiornati dai loro autori. Microsoft ha scoperto una nuova versione di Hive (noto in Italia per l’attacco contro Trenitalia di fine marzo) scritta in Rust, un linguaggio di programmazione che offre diversi vantaggi rispetto agli altri. È stata inoltre utilizzato un tipo di crittografia più robusta. L’azienda di Redmond ha pubblicato un post per descrivere le novità e suggerire le misure da attuare per evitare l’infezione.

Hive in Rust con crittografia aggiornata

Hive è un ransomware piuttosto “giovane”, essendo comparso online circa un anno fa, ma ha già causato parecchi danni. La nuova variante individuata da Microsoft è stata scritta in Rust (le precedenti erano scritte in Go), come BlackCat. Tra i vantaggi di Rust ci sono un maggiore controllo delle risorse di basso livello, meccanismi di concorrenza e parallelismo che velocizzano la cifratura dei file, reverse engineering più difficile.

La nuova versione offre inoltre una maggiore flessibilità ai cybercriminali, in quanto è possibile aggiungere e rimuovere funzionalità tramite linea di comando (ad esempio se cifrare anche i file dei drive condivisi in rete o solo quelli locali). Hive ferma processi e servizi delle soluzioni di sicurezza e cancella i backup per impedire il ripristino del sistema.

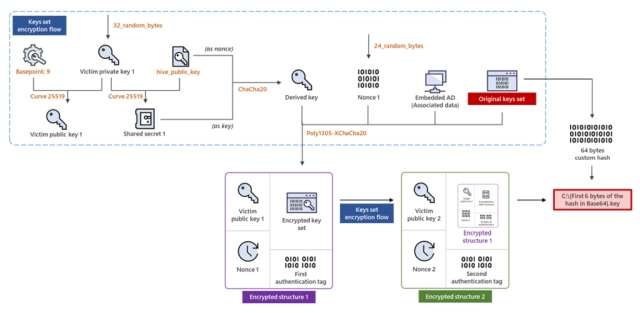

La novità più interessante è il meccanismo di crittografia. La nuova variante usa gli algoritmi Elliptic Curve Diffie-Hellman con Curve25519 e XChaCha20-Poly1305. Lo schema di cifratura è molto complesso, come si può vedere nell’immagine:

Prima di avviare la cifratura multi-thread, il ransomware verifica se nome ed estensione del file sono presenti in un elenco. In caso di corrispondenza, il file non viene cifrato. Al termine viene mostrato un file di testo con le istruzioni da seguire per il pagamento del riscatto (la vittima deve accedere ad un sito .onion tramite browser Tor).

Per ridurre al minimo i rischi è consigliata l’installazione di una soluzione di sicurezza. È sufficiente anche Microsoft Defender, ma sul mercato ci sono prodotti più avanzati, come quelli di Bitdefender.