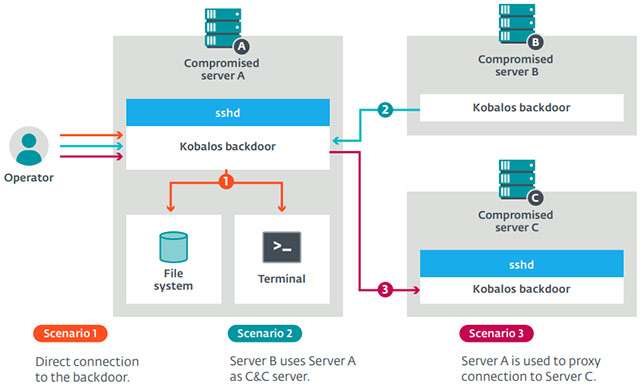

Una backdoor contenente una serie di comandi che non rivelano l’intento degli aggressori: così ESET descrive Kobalos, nuovo malware che prende di mira i sistemi Linux consentendo l’accesso remoto al file system e dando la possibilità di generare sessioni terminali nonché di collegarsi tramite proxy ad altri server infettati.

Minaccia Linux prende di mira i supercomputer: Kobalos

Una minaccia che attacca i supercomputer. La scoperta grazie al lavoro condotto dalla software house in collaborazione con il team di sicurezza informatica del CERN e altre organizzazioni attive su questo fronte. Tra le vittime già accertate anche un importante ISP asiatico, un vendor nordamericano e diversi server privati. Queste le parole di Marc-Etienne Léveillé, ricercatore ESET che ha preso parte all’indagine.

Abbiamo chiamato questo malware Kobalos per le dimensioni minuscole del codice e la sua insidiosità. Nella mitologia greca un Kobalos è una piccola creatura dispettosa. Va detto che un simile livello di sofisticazione si vede molto raramente nei malware per Linux.

I server compromessi da Kobalos possono essere trasformati in nodi Command&Control da chi li gestisce, attraverso un singolo comando. Ecco quanto si legge nel comunicato giunto in redazione.

Poiché gli indirizzi IP e le porte del server C&C hanno delle codifiche fisse negli eseguibili, gli operatori possono generare nuovi esemplari di Kobalos che sfruttano questo nuovo C&C server. Inoltre, nella maggior parte dei sistemi compromessi da Kobalos, il client per la SecureShell (SSH) non è più in grado di proteggere le credenziali.

Chi utilizza un server colpito vede sottratte le proprie credenziali, sfruttate poi dagli dagli aggressori per installare Kobalos sul server violato. L’impiego dell’autenticazione a due fattori può attenuare la minaccia. Ulteriori dettagli di natura tecnica nel documento raggiungibile dal link a fondo articolo.