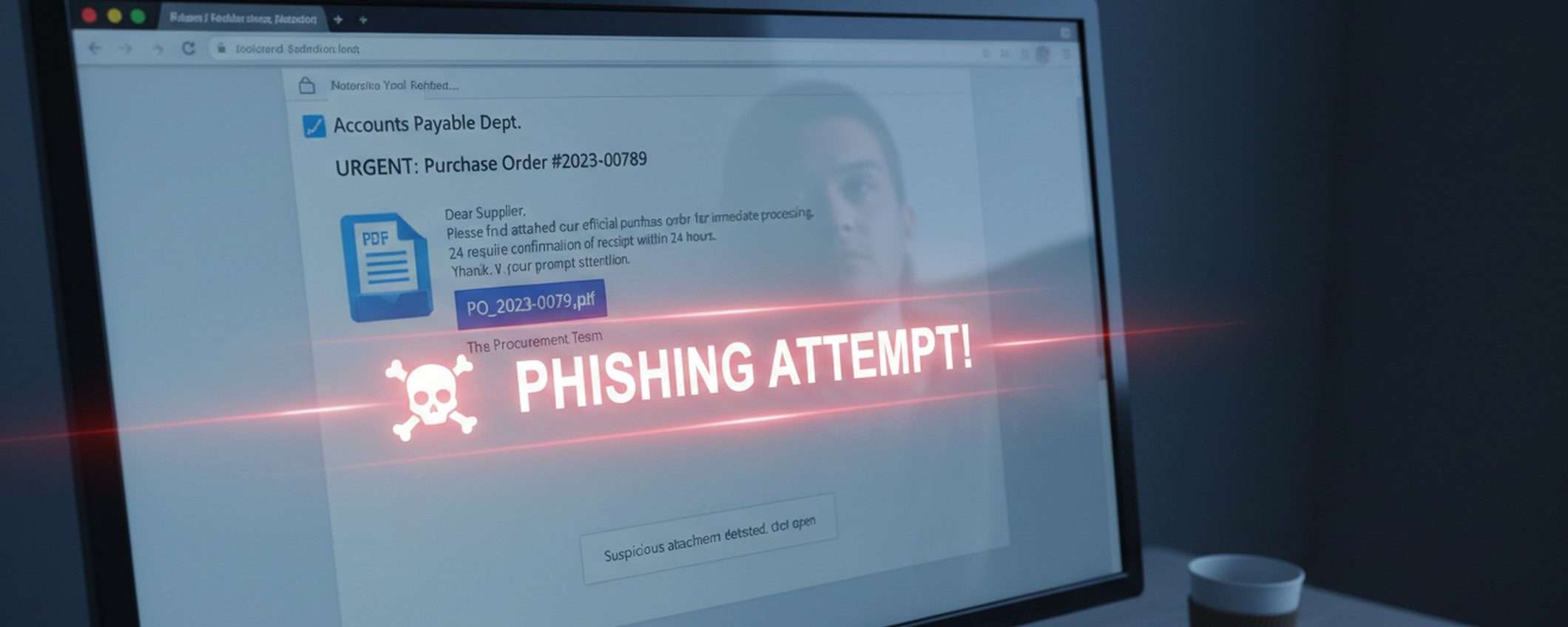

I cybercriminali trovato sempre nuovi modi per ingannare gli utenti e cercare di rubare i dati personali. La tecnica più utilizzata è quella del phishing. Gli esperti di Malwarebytes hanno individuato una recente campagna che prende di mira le aziende. I dipendenti ricevono un ordine di acquisto, ma consegnano le credenziali di login dell’account di posta elettronica.

Come funziona il trucco del falso ordine

I responsabili delle vendite e della contabilità ricevono centinaia di email al giorno. Una di esse è un ordine di acquisto piuttosto dettagliato. Il cliente vuole conoscere tutti i dettagli su un prodotto, tra cui il prezzo e i tempi di consegna. In allegato all’email c’è un file PDF o almeno così sembra dall’icona. In realtà, il file ha una seconda estensione HTML, oltre a PDF.

Quando l’ignara vittima (un dipendente dell’azienda) apre il file avvia la catena di infezione. Nel browser viene mostrata una finestra con il logo PDF e l’indirizzo email già inserito. Deve quindi essere inserita la password dell’account email per visualizzare il presunto ordine di acquisto. Nel frattempo, il malware ha iniziato a raccogliere varie informazioni in background, tra cui user agent, posizione geografica e indirizzo IP del dispositivo.

Dopo aver inserito la password viene mostrato un messaggio di errore che inviata l’utente a inserire di nuovo la password. Questa volta viene accettata, ma invece di un documento PDF appare un’immagine sfocata su ImgBB, un servizio di hosting legittimo. Tutti i dati rubati sono inviati ad un bot Telegram in forma cifrata per aggirare i software di sicurezza.

Gli utenti più esperti non cadranno sicuramente nella trappola, in quanto la richiesta di password per aprire un PDF è piuttosto insolita. Per evitare la divulgazione di dati sensibili è preferibile attivare l’autenticazione multi-fattore o usare metodi di login più sicuri, come passkey e chiavi hardware FIDO2.