La minaccia sembra ancora di portata limitata in quanto a diffusione, ma è stata descritta dai ricercatori di ESET per l’originalità del suo comportamento infestante: una volta guadagnati i privilegi di amministratore è in grado di cambiare il codice di sblocco del terminale, costringendo le vittime a un reset completo del terminale.

Denominato Android/Lockerpin.A , il malware si spaccia per Porn Droid , una applicazione legittima per adulti ancorché distribuita attraverso marketplace non ufficiali, o per un video pornografico da scaricare in Rete: l’utente che si sia lasciato convincere al download verrà presto informato della necessità dell’installazione di una non meglio precisata patch.

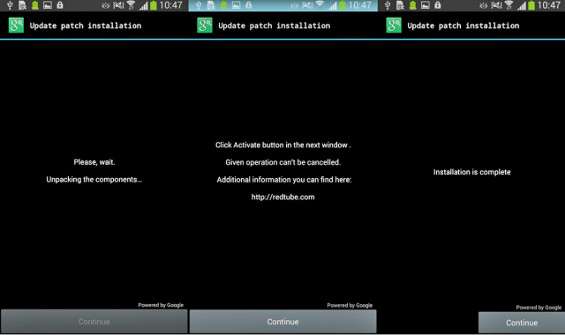

Come accade già per il ransomware recentemente scoperto dalla securiry company Zscaler, la scelta di procedere all’aggiornamento veicola in realtà la richiesta di accedere ai privilegi di amministratore. L’autorizzazione è in questo caso mascherata dalla finestra dell’update, sovrascritta alle impostazioni in modo che l’utente sia indotto al tap. Il malware, nel momento in cui rilevi un tentativo di modificare le impostazioni, applica lo stesso meccansimo: un’altra finestra sovrascritta spingerà l’utente ad un nuovo tap che confermi al malware i privilegi di amministratore.

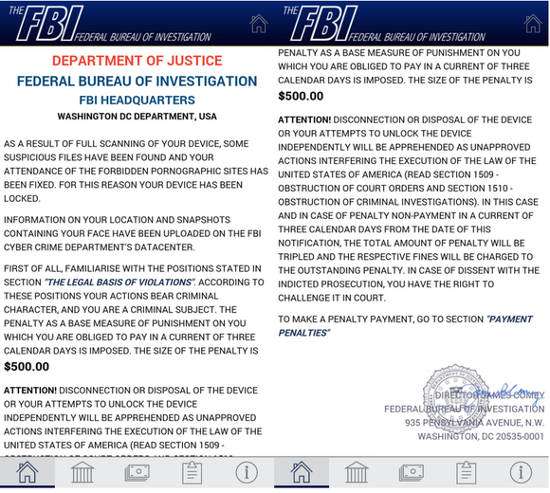

Da quel momento in poi Android/Lockerpin.A è libero di agire: lo fa con una replica delle ormai note schermate adottate dai ransomware, chiedendo un pagamento di 500 dollari per tornare ad accedere al terminale, che si fa credere sotto osservazione da parte dell’FBI per detenzione di materiale pornografico illegale. Ma lo fa soprattutto agendo sul codice di blocco del dispositivo e modificandolo, così da rendere più efficace la sua minaccia.

I ransomware finora individuati dalle security company si limitano a bloccare l’utente con la persistenza in primo piano della finestra in cui si chiede il riscatto: ricorrendo ad un riavvio in modalità provvisoria, revocando i privilegi di amministratore e disinstallando l’applicazione malevola il problema spesso si risolve. L’assegnazione del codice di blocco casuale, invece, rende Android/Lockerpin.A una concreta minaccia per l’utente: anche dopo la disinatallazione ci si troverà con un telefono bloccato da un codice che non si conosce.

A meno che sul terminale non sia stato eseguito il rooting, e si possa dunque manualmente sul PIN, non c’è alternativa all’hard reset e alla perdita di tutti i propri dati.

Gaia Bottà