Una nuova minaccia ha fatto di recente la propria comparsa tra i ransomware: battezzata Pay2Key, sembra aver fino ad ora preso di mira soprattutto aziende con sede in Israele, non è chiaro per quale motivo. È quanto riportano oggi i ricercatori di Check Point Software facendo riferimento a un numero di segnalazioni in costante aumento.

Pay2Key è la minaccia ransomware del momento

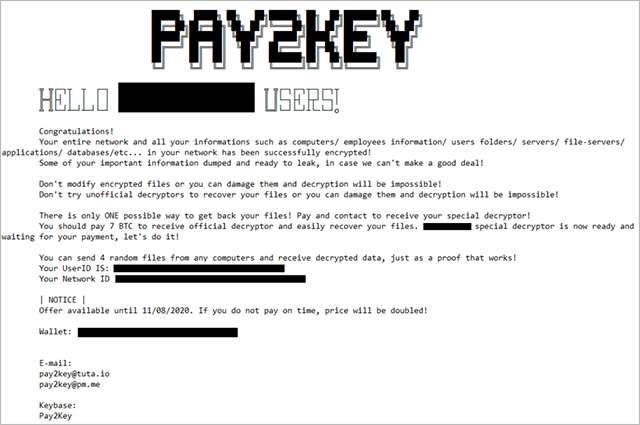

Il modus operandi di chi esegue l’attacco è lo stesso di sempre, passando dalla compromissione dei sistemi informatici per arrivare a bloccare dispositivi e accesso ai dati, chiedendo il pagamento di un riscatto in criptovaluta se si desidera rientrarne in possesso. Stando a quanto trapelato la somma pretesa varia da 7 a 9 BTC: tradotto da Bitcoin alla nostra moneta sono circa 90.000-120.000 euro.

Congratulazioni! La vostra intera rete e tutte le vostre informazioni come computer, dati sui dipendenti, cartelle degli utenti, server, file, applicazioni, database ecc. nel network sono stati cifrati con successo! Alcune delle vostre importanti informazioni sono state scaricate e sono pronte per essere rilasciate nel caso non vogliate accettare un buon accordo!

La prima comparsa di Pay2Key risale alla fine di ottobre. Solitamente la sua azione si manifesta dopo la mezzanotte, quando di norma le società hanno meno personale tecnico a disposizione per intervenire in modo rapido sul problema. Si ritiene che la breccia nei sistemi intaccati avvenga sfruttando un punto debole del Remote Desktop Protocol.

I dati vengono cifrati con algoritmi AES e RSA e al momento non sono disponibili strumenti utili per ristabilire l’accesso ai contenuti senza cedere all’estorsione. Stando alle analisi fin qui condotte pare che il codice del ransomware sia stato scritto da zero (identificato con il nome in codice Cobalt durante la fase di sviluppo), senza basarsi su quello di altri già in circolazione o documentati.