Le SD Card dedicate alle applicazioni arriveranno presto in commercio. A darne notizia con un comunicato stampa ufficiale è la SD Association, associazione non profit che ingloba circa mille compagnie (tra cui SanDisk, Toshiba e Panasonic) operanti nel settore della progettazione e dello sviluppo dei nuovi standard SD.

La sigla A1 della nuova classe, appartenente alle specifiche Secure Digital 5.1, verrà usata per identificare le schede SD e microSD che possono essere utilizzate negli smartphone Android come estensione della memoria di sistema. Un’esigenza, questa, nata con l’arrivo di Android 6.0. A partire da Marshmallow è infatti possibile unificare la memoria interna del dispositivo con la microSD per creare un unico grande spazio di archiviazione da utilizzare per l’installazione delle app, a patto che dal test eseguito dal sistema operativo la scheda esterna soddisfi i requisiti velocitisici richiesti.

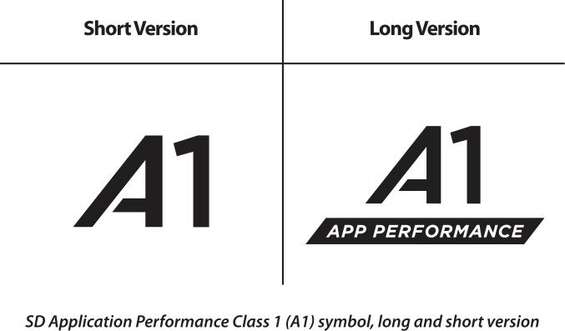

L’applicazione del logo A1 (o A1 App Performance , nella sua versione estesa) sulle confezioni di vendita permetterà dunque agli utenti di acquistare in tranquillità schede di espansione con performance tali da poter attivare la funzione Adoptable Storage di Android 6.

Come si evince dal White Paper rilasciato dalla SD Association, che descrive in dettaglio le caratteristiche della nuova classe A1, i requisiti minimi per fregiarsi del nuovo logo sono di 1.500 IOPS (accessi Input-Output per secondo) per la velocità di lettura casuale, 500 IOPS per la velocità di scrittura casuale e 10 MB/s di performance sequenziale. Ma come ha dichiarato il presidente della SD Association Brian Kumagai, in un’intervista telefonica rilasciata ad EE Times , nel corso del tempo la SDA introdurrà più alti livelli di prestazione: “speriamo che questo motiverà i produttori di dispositivi a continuare a sviluppare nuovi prodotti”.

Per quanto riguarda la compatibilità, l’organizzazione afferma che la nuova classe A1 sarà supportata da tutti i device che già consentono l’uso delle schede microSDXC e microSDHC. È probabile dunque che i produttori di device tornino a progettare device espandibili tramite microSD; una caratteristica persa con le ultime generazioni di smartphone Android.