Nota ufficiosamente come Spring Creators Update , la nuova major release di Windows 10 sarebbe dovuta arrivare la scorsa settimana in concomitanza con il Patch Tuesday di aprile. I piani di Microsoft si sono però dovuti scontrare con la scoperta di un bug, un problema nel codice apparentemente così grave da spingere la corporation a ritardare la distribuzione del mega-pacco di qualche settimana.

La natura del baco incriminato non è stata (ancora) rivelata al grande pubblico , ma vista la reazione di Redmond deve certamente trattarsi di un errore piuttosto grave che richiede alcune settimane di test e verifiche aggiuntivi.

L’esistenza di questo misterioso “blocking bug” è stata confermata dagli utenti partecipanti al programma Insider, autentici appassionati – o professionisti interessati – che hanno deciso di lavorare gratis come beta tester del software Microsoft e che hanno verificato la gravità del problema in tutti i tre i canali del programma (Fast, Slow, Release Preview).

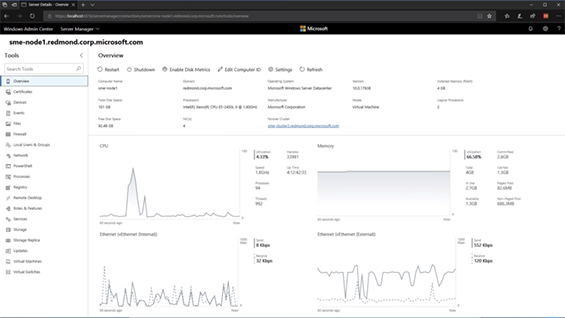

In attesa del debutto (ritardato) di Windows 1803, agli aficionado di tutto quanto fa Windows non resta che sollazzarsi con le ultime novità in arrivo da Redmond come l’ annuncio di Windows Admin Center (WAC): il nuovo tool riunisce in una sola interfaccia tutti i multiformi strumenti fin qui disponibili per la gestione remota dei PC Windows, con l’accentramento in una singola GUI basata su Web di funzionalità precedentemente disponibili tramite applet MMC, voci del Pannello di Controllo, impostazioni e via elencando.

WAC può operare sia da remoto che in locale, porta a termine i suoi task amministrativi tramite PowerShell e WMI ed è stato progettato per gestire sistemi basati su Windows 10 o Windows Server (dalla versione 2012 in poi) – sia che si tratti di OS installati sul “nudo metallo” che su istanze virtualizzate nel cloud.

Alfonso Maruccia

fonte immagine