La componente MSDT presente nei sistemi operativi di casa Microsoft è interessata da una vulnerabilità (CVE-2022-30190) che permette potenzialmente l’esecuzione di codice da remoto attraverso un exploit. A lanciare l’allarme è lo stesso gruppo di Redmond, con un avviso pubblicato all’interno del Security Response Center. Trovano dunque conferma le segnalazioni giunte dalla community di ricercatori.

Puoi mettere al sicuro i tuoi dispositivi e i tuoi dati con Norton 360 Deluxe, oggi in sconto del 63% sul prezzo di listino.

MSDT: vulnerabilità in tutte le versioni di Windows

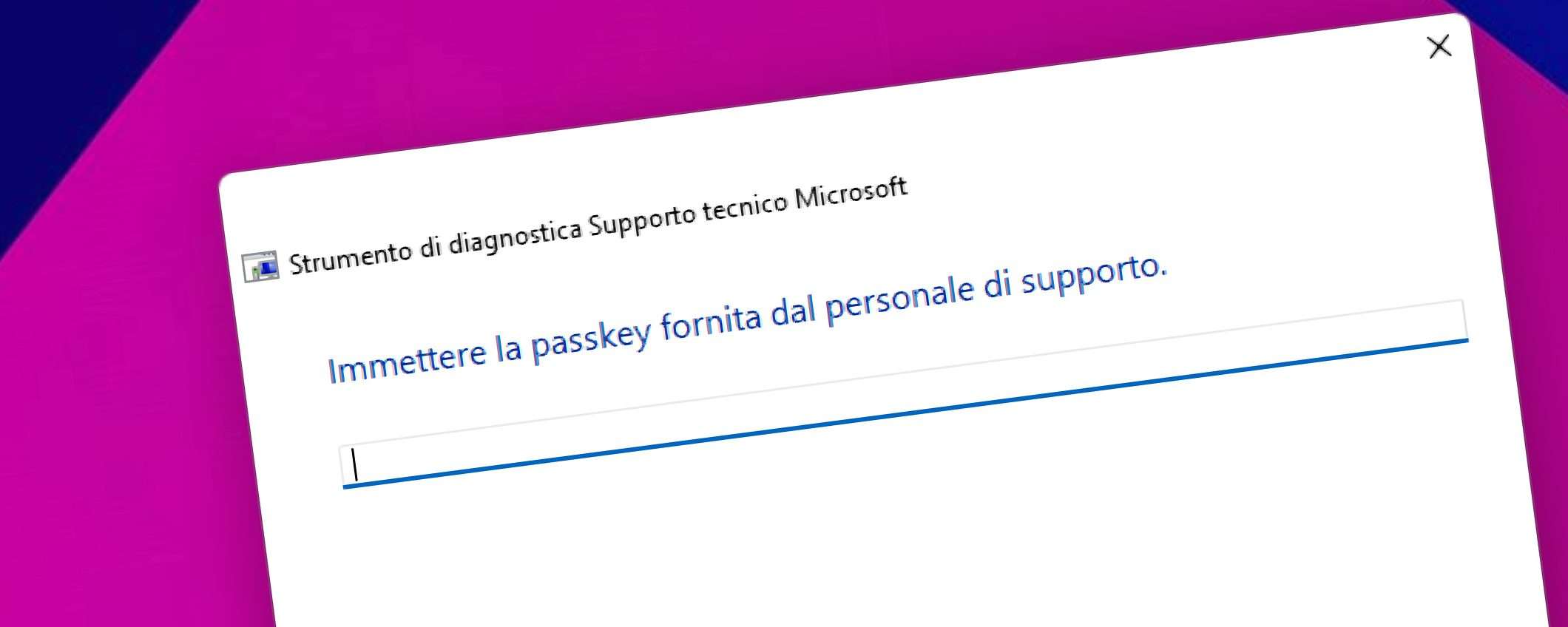

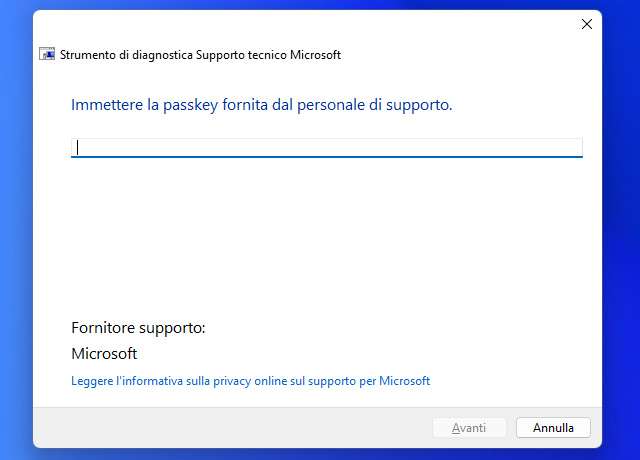

Per chi non ne fosse a conoscenza, MSDT è lo Strumento di diagnostica supporto tecnico Microsoft accessibile semplicemente digitando il comando “msdt” (dopo aver aperto “Esegui” con la combinazione di tasti “Win+R”). Torna utile per chiedere e ottenere assistenza in caso di problemi. Si attiva immettendo un codice ottenuto dal personale e dando così il via all’esecuzione di test specifici. I risultati sono poi trasmessi direttamente alla software house.

A essere interessate dal problema di sicurezza sono pressoché tutte le versioni della piattaforma in circolazione: 7, 8.1, 10, 11, Server 2008, 2012, 2016, 2019 e 2022. La vulnerabilità è etichettata come di high severity level

a testimonianza di quanto costituisca un pericolo.

Per ovvie ragioni, Microsoft non ha fornito tutti i dettagli tecnici, poiché ancora non è disponibile una patch risolutiva. Ha però reso noto che può essere forzata invocando MSDT attraverso il protocollo URL da un software in esecuzione sul sistema operativo. Così facendo, chi esegue l’attacco può vedere, eliminare o alterare i documenti, facendo leva sui privilegi assegnati all’applicativo da cui è eseguita la chiamata, ad esempio Word.

L’unico metodo al momento consigliato per prevenire qualsiasi problema è un workaround. Consiste nel disabilitare in modo temporaneo la componente eseguendo il prompt dei comandi come amministratore, digitando reg export HKEY_CLASSES_ROOT\ms-msdt filename per eseguire il backup della chiave di registro interessata e infine lanciando reg delete HKEY_CLASSES_ROOT\ms-msdt /f. L’operazione è reversibile cob reg import filename per ripristinarla.

[gallery_embed id=218027]

Come sempre, è fortemente consigliato anche affidarsi alla protezione di una soluzione antivirus dedicata e costantemente aggiornata.