Attiva fin dal 2020, la Haskers Gang ha ora una nuova freccia al proprio arco. Si chiama ZingoStealer ed è un malware appena scovato dai ricercatori di Cisco Talos. Vediamo cosa lo rende particolarmente pericoloso, quali sono le sue caratteristiche e in che modo si propaga. Partiamo dal come difendersi. Prestando attenzione, certo, ma anche affidarsi a una soluzione di sicurezza efficace come McAfee può certamente tornare utile, innalzando un muro di difesa in grado di bloccarne l’azione in modo preventivo.

Il malware ZingoStealer, anche in versione premium

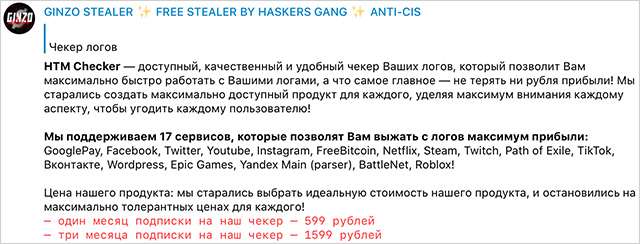

Vale la pena sottolineare anzitutto qual è il metodo di distribuzione scelto dal gruppo di cybercriminali: in modo totalmente gratuito, attraverso il proprio canale Telegram che conta circa 4.000 iscritti. In questo modo, i membri possono farlo proprio e impiegarlo con le finalità più disparate, ovviamente tutte malevole. Nel mirino finiscono soprattutto gli appassionati di gaming, con il codice maligno nascosto nei pacchetti di software piratato, crack e utility destinate ai cheater. Stando alle informazioni raccolte dai ricercatori, ad essere prese di mira sono soprattutto vittime di lingua russa.

Quali sono le informazioni rubate in seguito a un’infezione con ZingoStealer? Anzitutto le password per l’accesso ad account di ogni tipo, i dati di navigazioni salvai in browser come Chrome e Firefox, ma anche documenti e le credenziali necessarie per allungare le mani sui wallet delle monete virtuali. Non è finita qui: può fungere da vettore per la distribuzione di criptominer, generando così profitto per chi esegue la violazione sfruttando la potenza di calcolo della macchina compromessa. Tutti i dettagli di natura tecnica nell’approfondimento dedicato alla minaccia.

Individuata anche quella che può essere definita una versione premium del malware, proposta a pagamento attraverso il modello MaaS (malware-as-a-service). Il costo? Davvero basso, 300 rubli, poco più di 3 euro al cambio attuale. Include uno strumento chiamato ExoCrypt che applica una crittografia ai dati.

Un ennesimo pericolo da cui è necessario proteggersi, per evitare la compromissione dei propri account, dispositivi e conti. Una soglia d’attenzione elevata rimane sempre la prima regola da seguire, meglio se affiancata da una suite di protezione come McAfee aggiornata di continuo per bloccare ogni codice maligno senza richiedere alcun intervento.