Emotet è il malware più pericoloso del momento e secondo il Computer Security Incident Response Team (CSIRT) italiano la minaccia rischia di farsi particolarmente rilevante in Italia a seguito di una nuova campagna spam registrata e monitorata dall’Agenzia per la Cybersicurezza Nazionale.

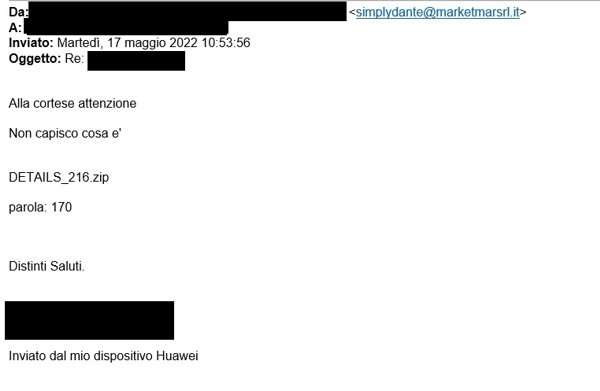

Secondo quanto illustrato, il malware si presenta con mail che appaiono come risposte a thread precedenti (vedi esempio):

Come spesso accade, è l’apertura dell’allegato a scatenare l’attacco e la capacità persuasiva della mail è l’arma che viene usata per superare il senso critico dell’utente e forzare il click. Per questo motivo antivirus quali Avast, McAfee o BitDefender (per citarne alcuni) mettono in campo specifiche soluzioni di tutela che consentano di porre un argine alla debolezza di utenti privati, professionisti o dipendenti che, in preda alla distrazione, cadono nel tranello e tendono la mano ad Emotet con improvvidi click.

Il click porta solitamente all’apertura di un file Excel comprensivo di una macro che si rivela determinante per l’installazione di Emotet con tutto ciò che ne consegue. Al consiglio di installare un valido sistema anti-phishing, lo CSIRT aggiunge ulteriori indicazioni:

- impostare una regola che blocchi le e-mail con allegati di tipo file di archivio compresso (es. .zip,.rar,.7z), con capacità complessiva (testo+allegato) inferiore a 70Kb

- diffidare dalle comunicazioni inattese, prestando sempre attenzione agli URL che si intende visitare

- non aprire mail che provengono da mittenti sconosciuti, non sono attese o, comunque, hanno un carattere di anormalità;

- non aprire allegati se non si è certi della loro origine;

- non cliccare su link presenti nella mail, se non si è certi della provenienza;

- non eseguire file allegati alle mail se non si è certi della loro provenienza;

- non eseguire macro presenti in file allegati nella mail se non si è certi della provenienza;

- in caso di sospetti, prima di aprirla, accertarsi con il mittente sull’effettivo invio della mail.

Si consiglia inoltre l’installazione negli apparati aziendali di Indicatori di Compromissione (IoC), strumento sempre più utile e tuttavia attualmente ben poco utilizzato in realtà che non siano di livello enterprise.