Sebbene Microsoft sia concentrata ormai da tempo esclusivamente su Edge come browser per la navigazione, un numero non indifferente di utenti continua per le ragioni più disparate ad affidarsi al predecessore Internet Explorer, talvolta esponendo se stesso e i propri dati a rischi. È il caso della campagna di malvertising individuata nei giorni scorsi da Avast.

Il malvertising prende di mira Internet Explorer

Lanciata con l’obiettivo preciso di far leva sull’interesse nei confronti del tema COVID-19, ha come obiettivo quello distribuire l’exploit kit Fallout per insinuarsi tra le vulnerabilità che affliggono le versioni obsolete del software e installare il malware Kpot 2.0. Quest’ultimo è in grado di inviare a un server C&C le informazioni personali: dal nome del computer a quello dell’utente Windows, dall’indirizzo IP alle credenziali di accesso dei servizi.

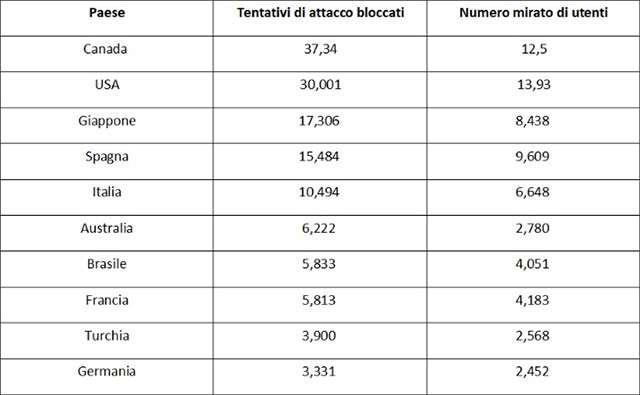

Il team di Avast ha individuato e impedito un totale pari a 178.814 attacchi dal 14 aprile 2020. Azioni indirizzate a 96.278 utenti di tutto il mondo, oltre 6.600 di quali anche in Italia come si può vedere nella tabella allegata di seguito.

La campagna è stata organizzata dai cybercriminali acquistando inserzioni pubblicitarie dai network di advertising in Rete per poi indirizzare gli utenti verso decine di siti strutturati in modo da ingannare chi naviga attirando la sua attenzione con informazioni legate alla crisi sanitaria. In realtà, all’apertura della pagina, il portale tenta di forzare la vulnerabilità CVE-2018-15982 di Adobe Flash Player (corretta nel gennaio 2019) e la falla CVE-2018-8174 nel motore VBScript (corretta nel maggio 2018) per l’esecuzione di codice arbitrario. Questa la sequenza dei comandi eseguiti che potrebbe passare del tutto inosservata alle vittime meno smaliziate:

- ruba cookie, password e dati di compilazione automatica da Chrome;

- ruba cookie, password e dati di compilazione automatica da Firefox;

- ruba i cookie da Internet Explorer;

- ruba vari file di criptovaluta;

- ruba account Skype;

- ruba gli account di Telegram;

- ruba account Discord;

- ruba gli account Battle.net;

- ruba le password di Internet Explorer;

- ruba account Steam;

- salva uno screenshot;

- ruba account di vari client FTP;

- ruba varie credenziali di Windows;

- ruba vari account cliente Jabber;

- si autoelimina.

Come proteggersi

Il primo consiglio è anche il più efficace: cambiare browser. Se per qualche ragione questo non è possibile, mantenere aggiornati i propri software e sistemi operativi così da poter contare sulle più recenti patch di sicurezza. Torna utile anche disabilitare Flash se non è necessario.