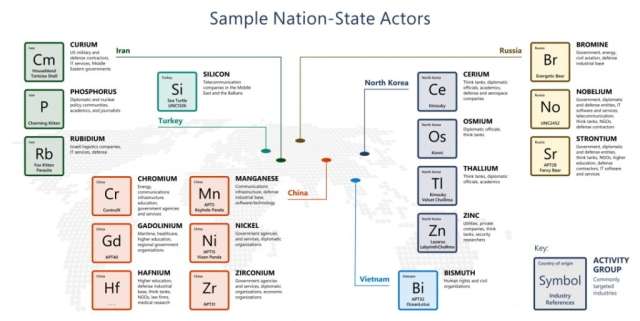

Check Point Research ha rilevato un aumento esponenziale degli attacchi che sfruttano la vulnerabilità della libreria Log4j, nota come Log4Shell e identificata come CVE-2021-44228. Microsoft ha scoperto che molti attacchi sono stati effettuati da gruppi finanziati da alcuni paesi, tra cui Cina, Iran, Corea del Nord e Turchia. Anche Mandiant ha rilevato attacchi provenienti da Cina e Iran.

Attacchi da Hafnium e Phosphorus

Il Microsoft Threat Intelligence Center (MSTIC) ha individuato diverse attività “nation-state”. Il gruppo iraniano, noto come Phosphorus, ha modificato il codice dell’exploit originario per distribuire ransomware. Hafnium, il gruppo cinese noto per gli attacchi che sfruttavano la vulnerabilità ProxyLogon di Exchange Server, ha scelto invece i sistemi di virtualizzazione come bersaglio principale.

Microsoft non specifica i nomi dei cybercriminali nordcoreani e turchi, né i vettori di attacco, ma sembra evidente che la vulnerabilità Log4Shell è piuttosto grave. Apache Software Foundation ha rilasciato le patch per le due vulnerabilità (la seconda permette di eseguire attacchi DoS). Considerato però il numero elevato di aziende che usano la libreria Log4j e che, per qualche ragione, non hanno ancora installato l’aggiornamento, si prevedono altri attacchi in futuro.

Il pericolo maggiore è ovviamente rappresentato dai ransomware, uno dei quali è Khonsari. Ma sono in circolazione vari tipi di backdoor, cryptominer e botnet. Microsoft suggerisce diverse soluzioni per ridurre al minimo il rischio di essere attaccati. Il consiglio principale è chiaramente quello di utilizzare l’ultima versione di Log4j.