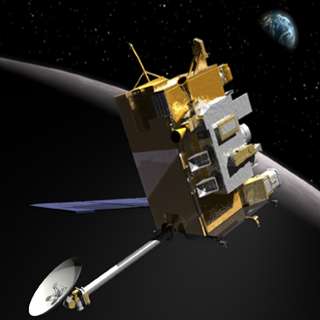

Scrivere il proprio nome tra le stelle. L’ idea non è certo nuova ma c’è anche questo dentro la spedizione che vedrà il Lunar Reconnaissance Orbiter ( LRO ) partire alla volta dell’orbita lunare il prossimo 24 novembre. NASA ha messo a disposizione degli utenti un link, una pagina ospitata sui server della John Hopkins University, sulla quale è possibile lasciare il proprio nome. Questo sarà poi inserito nei dati contenuti in un chip posto sulla navicella orbitante.

Su quella pagina campeggia la scritta “Send your name to the moon”, spedisci il tuo nome sulla Luna. Compilando i campi del form viene visualizzata una schermata di conferma e si ha l’opportunità di stampare un certificato che, con tanto di numero di autorizzazione, “autenticherà” il viaggio virtuale verso il satellite.

Su quella pagina campeggia la scritta “Send your name to the moon”, spedisci il tuo nome sulla Luna. Compilando i campi del form viene visualizzata una schermata di conferma e si ha l’opportunità di stampare un certificato che, con tanto di numero di autorizzazione, “autenticherà” il viaggio virtuale verso il satellite.

“Chiunque manderà il proprio nome sulla Luna, così come ho fatto io, diverrà parte della prossima ondata di esploratori lunari” ha dichiarato sul sito della NASA Cathy Peddie, vice project manager per LRO. “Questa missione è il primo passo dei progetti studiati per far tornare gli uomini sulla Luna entro il 2020, ed il tuo nome arriverà lassù molto prima. Non è fantastico?”.

L’obiettivo dell’orbiter sarà quello di monitorare la superficie lunare cercando di carpire quante più informazioni possibili. Grazie agli apparati di rilevazione potrebbe fornire dati finora sfuggiti alle analisi dei terricoli, comprese informazioni logistiche relative a siti idonei in cui far prosperare le future spedizioni ma anche all’ambiente lunare e alle possibili reazioni della fisiologia umana.

Questo il link alla pagina web. Il termine delle iscrizioni è fissato per il 25 luglio 2008. Una pagina che consente al marketing NASA di fare il suo mestiere, quello difficilissimo in tempi di magra, di convincere il pubblico, in particolare quello statunitense, che certe spese sono necessarie e che lo spazio è una frontiera entusiasmante.

Vincenzo Gentile