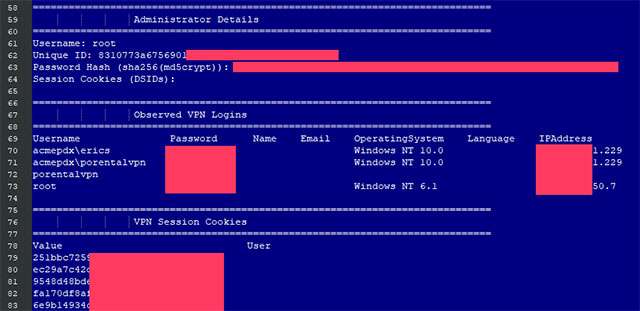

Online un file contenente username, password, indirizzi IP, chiavi SSH, dettagli degli account di amministrazione e dati sulle sessioni utente per un totale pari a 913 server enterprise Pulse Secure VPN. Vengono solitamente impiegati in ambito corporate per connettersi da remoto ai network aziendali effettuando così l’accesso agli strumenti e ai documenti di lavoro.

Leak per oltre 900 server VPN enterprise

È stato pubblicato su un forum in lingua russa che tratta di hacking. A renderlo noto il sito ZDNet che ha verificato l’autenticità delle informazioni insieme ai ricercatori esperti di sicurezza dei team KELA e Bank Security. Stando a quanto emerso da una prima analisi tutti i server presenti nell’elenco eseguivano un firmware esposto alla vulnerabilità CVE-2019-11510 nota fin dallo scorso anno.

Con tutta probabilità l’autore ha effettuato una scansione in Rete alla ricerca dei server provando poi a forzarli sfruttando un exploit noto, ottenendo in alcuni casi accesso ai sistemi e scaricando infine i dati. L’operazione sarebbe stata eseguita in un periodo compreso tra il 24 giugno e l’8 luglio 2020.

A rendere la situazione ancor più complessa e potenzialmente grave il fatto che la board scelta per condividere il file sia frequentata da alcune delle gang ritenute più attive nell’ambito dei ransomware: da REvil (Sodinokibi) a NetWalker, da Lockbit a Avaddon, fino a Makop ed Exorcist che spesso si rivolgono ai suoi membri per reclutare nuovi talenti o trovare a chi vendere quanto sottratto alle vittime.