Microsoft ha rilevato negli ultimi sei mesi un incremento del 254% di attacchi effettuati con XorDdos, un trojan che colpisce server e altri dispositivi Linux. L’obiettivo è creare una botnet che successivamente verrà utilizzata per eseguire attacchi DDoS (Distributed Denial of Service). L’azienda di Redmond ha pubblicato i dettagli del malware e alcuni utili suggerimenti per proteggere le reti.

XorDdos: malware per attacchi contro Linux

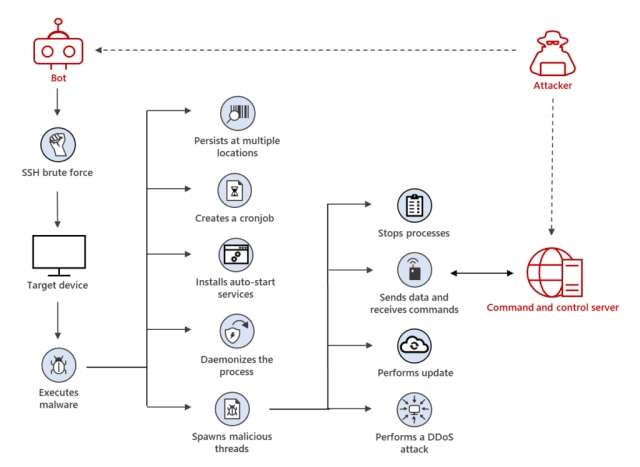

XorDdos ottiene l’accesso iniziale attraverso la forza bruta. I cybercriminali usano uno script di shell per provare varie combinazione di credenziali SSH. Successivamente viene scaricato e copiato un file ELF infetto, ovvero il trojan, in una directory con permessi di scrittura. A questo punto viene eseguito il malware che sfrutta diverse tecniche di evasione per non essere rilevato dalle soluzioni di sicurezza.

Una di esse prevede l’offuscamento del codice mediante crittografia basata su XOR. Le sue attività vengono anche nascoste sovrascrivendo file sensibili con byte null. XorDdos include inoltre diversi meccanismi per la persistenza, tra cui script init, cronjob e servizi che consentono l’esecuzione automatica all’avvio del sistema operativo.

I passi successivi sono: cancellare le prove delle sue attività, inviare i dati al server C2C (command and control) e aggiungere il dispositivo Linux alla botnet che verrà sfruttata per eventuali attacchi DDoS. In alcuni casi, XorDdos è stato utilizzato per distribuire la backdoor Tsunami che, a sua volta, distribuisce il miner XMRig.

Fortunatamente il malware viene rilevato e bloccato da Microsoft Defender for Endpoint e altre soluzioni di sicurezza, tra cui l’ottima Bitdefender GravityZone Business Security, attualmente disponibile con uno sconto del 30%.