Gli ingegneri David Buchanan e Simon Aarons hanno scoperto una grave vulnerabilità in Google Markup, il tool di modifica degli screenshot presente sui Pixel. Il bug, denominato aCropalypse, consente di ripristinare alcune parti dell’immagine e quindi di vedere eventuali informazioni sensibili. Google ha rilasciato la patch all’inizio del mese, ma ovviamente non si applica agli screenshot già condivisi dall’utente.

aCropalypse: grave problema di privacy

La vulnerabilità, indicata con CVE-2023-21036, è stata introdotta circa 5 anni fa, quando Google ha incluso il tool in Android 9 Pie. Markup consente di modificare gli screenshot PNG, ad esempio effettuare il cropping o cancellare informazioni personali dall’immagine, come password, numeri delle carte di credito o numeri di telefono, prima della condivisione sui social media o l’invio tramite servizi di messaggistica.

Introducing acropalypse: a serious privacy vulnerability in the Google Pixel's inbuilt screenshot editing tool, Markup, enabling partial recovery of the original, unedited image data of a cropped and/or redacted screenshot. Huge thanks to @David3141593 for his help throughout! pic.twitter.com/BXNQomnHbr

— Simon Aarons (@ItsSimonTime) March 17, 2023

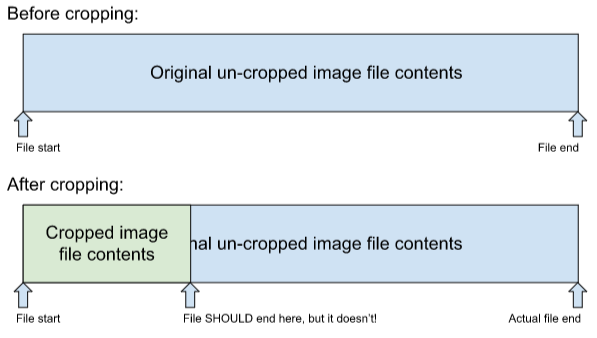

I due ricercatori hanno scoperto che lo screenshot modificato con Markup viene salvato nella stessa posizione dell’immagine originaria. Quest’ultima non viene cancellata, quindi se la versione modificata del file è più piccola, la parte finale del file originario rimane intatta, come si può vedere nell’esempio:

Utilizzando l’exploit dei ricercatori, basato su vari algoritmi di decompressione, un malintenzionato potrebbe ripristinare parti dello screenshot e vedere le informazioni rimosse dall’utente. È possibile verificare la presenza della vulnerabilità caricando uno screenshot in questa pagina.

Il bug è stato segnalato a gennaio. Google ha rilasciato la patch all’inizio del mese per Pixel 4a, 5a, 7 e 7 Pro. Alcune piattaforme elaborano le immagini caricate eliminando la porzione finale del file. Gli screenshot condivisi su Twitter sono immuni dal problema. Discord effettua la stessa operazione dal 17 gennaio, quindi non si applica agli screenshot precedenti.