Che non sia possibile eseguire un file EXE su un computer Mac con un semplice doppio click è cosa risaputa, per questo gran parte delle minacce informatiche che prendono di mira l’ecosistema Windows non è mai arrivata a interessare macOS e storicamente il suo predecessore OS X. Qualcuno è però riuscito a inserirlo in un DMG, così da bypassare i sistemi di protezione approntati da Apple.

macOS: un EXE nascosto nel DMG

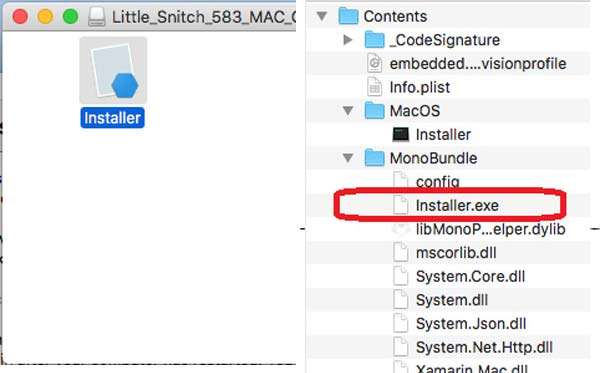

I ricercatori di Trend Micro hanno appreso che includendo un malware all’interno di un EXE e impacchettando quest’ultimo in un DMG è possibile ingannare le difese di Gatekeeper (la tecnologia impiegata per la sicurezza dei Mac), poiché il sistema analizza esclusivamente i software che possono essere eseguiti in modo nativo su macOS. La scoperta durante l’analisi del file di installazione del firewall Little Snitch condiviso sui network peer-to-peer e scaricato da circuiti Torrent.

Poiché come già detto i Mac non sono in grado di lanciare un EXE senza ricorrere a particolari soluzioni, nel pacchetto è incluso anche Mono, un framework che permette agli utenti macOS di aprire e lanciare un eseguibile compilato per Windows. A questo punto il codice inizia a raccogliere informazioni su applicativi installati nel sistema, comparto hardware, modello del computer in uso, numero di serie e altro ancora. Di seguito l’elenco completo dei dati intercettati, che vengono poi immediatamente spediti a un server remoto.

- ModelName;

- ModelIdentifier;

- ProcessorSpeed;

- ProcessorDetails;

- NumberofProcessors;

- NumberofCores;

- Memory;

- BootROMVersion;

- SMCVersion;

- SerialNumber;

- UUID.

Così si inganna Gatekeeper

Al momento non sono stati identificati pattern specifici di attacco, ma dalle scansioni eseguite mediante gli strumenti di Trend Micro pare che gran parte delle infezioni stia interessando i territori di Regno Unito, Australia, Armenia, Lussemburgo, Sudafrica e Stati Uniti. Si tratta di un malware sviluppato appositamente per prendere di mira gli utenti Mac, considerando che il tentativo di lanciare l’EXE nascosto nel DMG su Windows restituisce un messaggio di errore non dando il via ad alcun tipo di attività.

Il consiglio, come sempre dettato dal buon senso, è quello di stare alla larga da siti non ufficiali o non ritenuti affidabili per il download dei software. Gli autori della scoperta ritengono che gli hacker-cracker stiano al momento ancora perfezionando la tecnica, raccogliendo feedback sulla sua efficacia, così da apportare al codice le ottimizzazioni e i perfezionamenti necessari per poi compiere un passo in più e dar vita a campagne di attacco mirate.