La scorsa settimana abbiamo scritto di come ISPA (Internet Services Providers’ Association), l’organizzazione che rappresenta i principali ISP britannici, abbia appiccicato l’etichetta di Internet Villain a Mozilla. Il motivo? La software house ha annunciato la volontà di integrare la funzionalità DNS-over-HTTPS (DoH) nel proprio browser. La replica della software house non si è fatta attendere. È stata affidata alla redazione del sito ZDNet e la riportiamo di seguito in forma tradotta.

Al momento non abbiamo in programma l’attivazione di default di DoH per il Regno Unito.

Mozilla, ISPA, Firefox e DNS-over-HTTPS

Nel Regno Unito non sarà dunque attiva di default. Ciò non impedirà in ogni caso agli utenti di abilitarla manualmente, intervenendo sulle impostazioni di Firefox (a fondo articolo la procedura da seguire). Il sistema si occupa di effettuare la crittografia delle query DNS inviate durante la navigazione, così che non possano essere intercettate se non in un formato non leggibile. Protegge dunque gli utenti da minacce come gli attacchi di tipo man-in-the-middle attraverso i quali soggetti malintenzionati allungano le mani sulle informazioni trasmesse o indirizzano i malcapitati verso pagine contraffatte. Tra gli altri vantaggi derivanti dal suo impiego anche un incremento delle performance.

ISPA, nel pronunciarsi in merito ai piani di Mozilla, nella giornata di venerdì ha dichiarato che la feature costituisce un serio rischio per la cybersecurity poiché consente di “bypassare gli obblighi relativi a filtri e parental control, mettendo a rischio la sicurezza della Rete nel Regno Unito”. Dello stesso parere anche Government Communications Headquarters (l’ente che nei mesi scorsi ha proposto il cosiddetto Ghost Protocol), la Internet Watch Foundation e alcuni esponenti della politica locale.

In altre parole, con DoH attivo gli ISP non sono in grado di impedire l’accesso a specifici URL, quelli inseriti nella blacklist compilata dalle autorità britanniche. Verrebbe meno anche l’efficacia del blocco dei siti porno approvato di recente. È bene precisare che questo non vale per tutti: dipende dal metodo impiegato dai provider.

Mozilla ha già dichiarato in passato di essere disposta a collaborare con gli enti governativi al fine di non intralciare il loro operato. Lo ribadisce con la dichiarazione odierna. La volontà rimane comunque quella di rendere DNS-over-HTTPS attivo di default negli altri paesi europei.

Stiamo al momento valutando potenziali partner per DoH in Europa, così da offrire questa importante funzionalità per la sicurezza in modo più esteso agli utenti europei.

Firefox: come attivare DNS-over-HTTPS

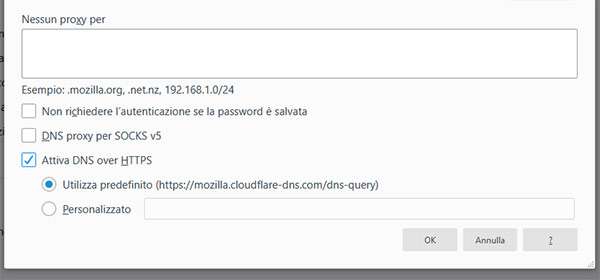

Ad ogni modo, già oggi è possibile attivare la tecnologia DNS-over-HTTPS all’interno di Firefox. Facciamo riferimento alla breve guida condivisa da ZDNet e riportiamo di seguito i passaggi necessari.

- Aprire il menu principale e selezionare “Opzioni” (in alternativa digitare “about:preferences” nella barra dell’indirizzo);

- nella sezione “Generale” scorrere fino a “Impostazioni di rete” e fare click su “Impostazioni…”;

- scorrere fino a trovare la voce “Attiva DNS over HTTPS” come mostrato nello screenshot qui sotto, poi selezionarla.

È possibile selezionare il resolver predefinito offerto da Cloudflare oppure indicarne uno personalizzato. In alternativa è possibile digitare “about:config” nella barra dell’indirizzo, cercare “network.trr.mode” e impostare un valore da 0 a 5. Con “0” e “5” la feature DoH è disabilitata. Il parametro consigliato è “2”, che abilita DNS-over-HTTPS di default, ma permette di ricorrere al metodo più tradizionale nell’invio delle query in caso di malfunzionamento o anomalia.