Il famigerato gruppo di cybercriminali, noto come REvil, ha portato a termine un altro attacco ransomware, dopo quelli contro Travelex, Acer e JBS. Il nuovo bersaglio è Kaseya VSA, una piattaforma cloud per la gestione dei servizi IT. Il ransomware è stato installato tramite un aggiornamento software.

Ransomware contro Kaseya VSA: colpite oltre 1.000 aziende

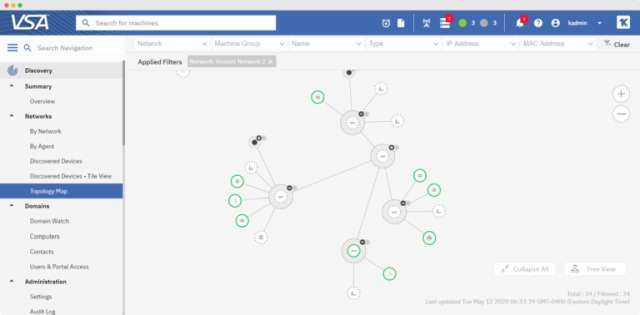

Kaseya VSA è una piattaforma software per il monitoraggio e la gestione remota delle infrastrutture IT. Molte aziende affidano la gestione in outsourcing ai cosiddetti MSP (Managed Service Provider). I cybercriminali hanno quindi attaccato circa 30 MSP in diversi paesi del mondo e quindi oltre 1.000 loro clienti. Kaseya ha confermato l’accaduto, specificando che sono stati colpiti solo i server VSA (on-premises), non i server SaaS. Per sicurezza, la software house statunitense ha spento anche i server SaaS.

Sfruttando una vulnerabilità in Kaseya VSA, i cybercriminali hanno distribuito un finto aggiornamento contenente il ransomware. Al momento della sua esecuzione viene avviato il processo di cifratura dei file. Il malware esegue anche uno script PowerShell per disattivare varie funzionalità di Microsoft Defender.

Per ricevere la chiave di decifrazione sono stati chiesti riscatti di circa 50.000 dollari alle piccole aziende e fino a 5 milioni di dollari alle grandi aziende. Ovviamente il pagamento deve essere effettuato in criptovaluta. Non è chiaro se sono stati sottratti dati dai computer colpiti.

Kaseya rilascerà un Compromise Detection Tool che permette di recuperare i file e distribuirà presto una patch per correggere la vulnerabilità. I server VSA dovranno essere riavviati solo dopo l’installazione dell’update.

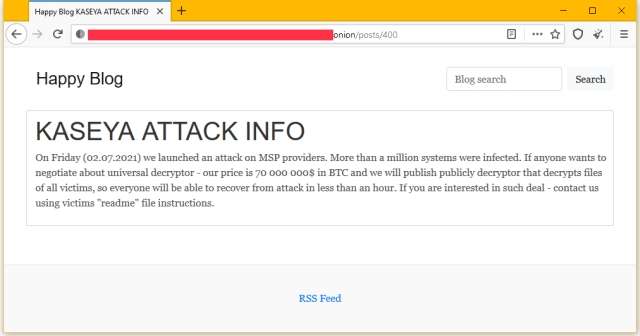

Aggiornamento: Kaseya ha comunicato che i server SaaS verranno riavviati a partire da oggi. Successivamente verrà programmata la distribuzione della patch per i server VSA on-premises. Intanto il gruppo REvil ha confermato di essere l’autore dell’attacco, chiedendo un riscatto di 70 milioni di dollari in Bitcoin.