L’idea balzata in testa alcuni anni fa a Edwin Foudil e Yakov Shafranovich è tanto semplice quanto geniale: migliorare la comunicazione tra chi scopre una vulnerabilità e chi si deve occupare di risolverla. Come? Attraverso un banale file di testo. Da questa intuizione è nato il progetto security.txt, che oggi compie un passo in avanti verso l’implementazione su larga scala.

L’obiettivo principale di security.txt è quello di semplificare il compito svolto da aziende e ricercatori intenzionati a rendere sicure le piattaforme. Grazie a security.txt, i ricercatori possono entrare in contatto in modo facile con le aziende, per discutere eventuali problemi legati alla sicurezza.

security.txt: a cosa serve e come funziona

IETF (Internet Engineering Task Force) ha rilasciato il documento RFC 9116 in cui il metodo è illustrato e spiegato in ogni suo dettaglio. Ancora non si tratta di uno standard, lo status attuale è “Informational”, la sua condivisione ha scopo esclusivamente informativo. La natura del progetto è ben spiegata nel video qui sotto e in questa descrizione.

Quando i ricercatori scoprono vulnerabilità di sicurezza, spesso mancano canali appropriati per segnalarle. Come risultato, le falle potrebbero non essere rese note. Questo documento definisce un formato analizzabile dalla macchina (“security.txt”) per aiutare le organizzazioni a descrivere le loro pratiche relative alla divulgazione delle vulnerabilità, rendendo così più semplice segnalarle per i ricercatori.

Il futuro di security.txt: diventerà uno standard?

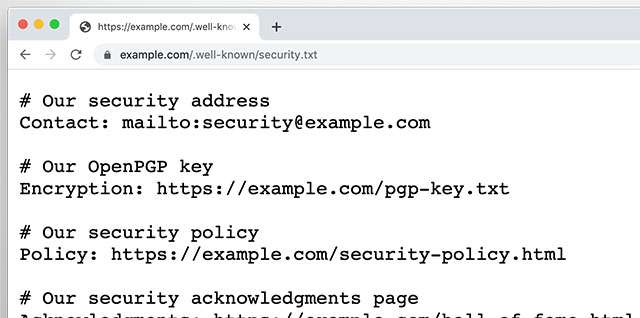

Maggiori informazioni sono disponibili sul sito ufficiale. Lì trova posto anche una procedura guidata per la creazione di security.txt da posizionare nella directory .well-known del proprio dominio.

Tra le informazioni da includere figurano un indirizzo email da contattare in caso di necessità e una data oltre la quale il file è da considerare non più valido. Può anche essere allegata la chiave crittografica che i ricercatori possono utilizzare per effettuare la segnalazione in modo protetto, un link alla policy sulla sicurezza ed eventuali posizioni aperte all’interno della società (sempre relative alla cybersecurity).

Un potenziale ostacolo alla sua promozione a standard è costituito dai possibili abusi che malintenzionati potrebbero attuare. In seguito alla violazione di un dominio, sarebbero infatti in grado di alterare il file, dirottando così le segnalazioni verso una propria casella.

Tra le molte realtà che hanno già scelto di adottare o promuovere l’implementazione di security.txt c’è anche Agenzia per l’Italia Digitale, nelle linee guida per il software open source delle PA. A bordo tra gli altri Google, Facebook, GitHub e il governo britannico (all’indirizzo security-guidance.service.justice.gov.uk/.well-known/security.txt). Uno studio condotto nell’aprile 2021 ha rivelato che l’1% circa dei siti nella Top 100K di Alexa lo impiegano.