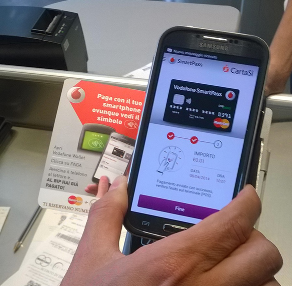

Vodafone ha presentato anche in Italia un servizio di pagamenti via connettività Near Field Communication ( NFC ).

Questa tecnologia, già sperimentata per i pagamenti via smartphone negli Stati Uniti, non ha trovato ancora grande diffusione in Italia: in ogni caso, secondo il Politecnico di Milano, gli smartphone già circolanti in Italia che montano la tecnologia NFC sono più di 8 milioni .

“Grazie a Vodafone – ha detto Ferruccio Borsani, Direttore Generale Commerciale di Vodafone Italia – da oggi la possibilità di utilizzare lo smartphone per fare acquisti con la propria carta di pagamento diventa realtà anche in Italia”.

Basato sull’applicazione Vodafone Wallet e su una carta di pagamento ricaricabile integrata nel cellulare chiamata Vodafone SmartPass NFC, il sistema permette di effettuare pagamenti in loco attraverso il proprio smartphone, oppure di registrarvi titoli di viaggio e carte fedeltà.

Vodafone ha lanciato questo nuovo servizio in collaborazione con CartaSì e Mastercard, insieme a cui ha sviluppato la carta SmartPass NFC: si tratta di una carta di pagamento integrata su smartphone e basata sulla piattaforma interoperatore per pagamenti contactless. Il sistema di pagamento è stato invece realizzato da SIA.

Dal 29 aprile sarà possibile attivare SmartPass NFC in tutti i Vodafone Store. Per utilizzare la soluzione basta avere uno smartphone e una SIM dotati di tecnologia NFC.

Vodafone Wallet, invece, è scaricabile gratuitamente da Play Store: permetterà di effettuare pagamenti attraverso il proprio dispositivo presso gli esercizi commerciali dotati di uno degli oltre 159mila POS di nuova generazione già presenti sul mercato italiano, con la richiesta della password solo per le transazioni superiori a 25 euro.

Claudio Tamburrino