Il nuovo malware progettato per incassare guadagni con il mining di Monero si chiama WaterMiner, arriva dalla Russia e si camuffa sotto le mentite spoglie di una “modification” per Grand Theft Auto V , capolavoro videoludico che continua a vendere milioni di copie e quindi ad attirare utenti e cyber-criminali.

Come già verificato nel recente passato , WaterMiner è basato sul codice open source di un tool di mining più che legittimo (XMRig) a cui è stata aggiunta (tra le altre cose) la capacità di interrompere l’esecuzione nel caso in cui l’utente abbia caricato un programma capace di tracciare l’uso delle risorse hardware da parte del software in memoria.

In casi del genere WaterMiner vuole insomma passare inosservato senza consumare preziosi cicli-macchina della CPU; nel caso in cui il mining non risultasse tracciato, invece, il malware usa la porta TCP 45560 per comunicare con il resto delle macchine infette e condividere le risorse per la produzione di criptomoneta.

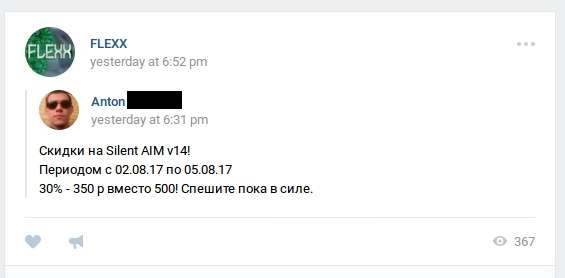

L’autore di Arbuz, vale a dire il MOD per GTA V usato per distribuire WaterMiner, è un criminale russo (noto anche come 0pc0d3r ) che, diversamente dal codice del suo malware, non sembra tenere affatto alla propria riservatezza: i ricercatori lo hanno scovato grazie alla sua attività sui social, fatto che indicherebbe la scarsa esperienza dell’hacker in materia di cyber-crimine.

La campagna malevola di WaterMiner è in ogni caso l’ennesima riconferma della popolarità di Monero presso i cyber-criminali, ed è altamente probabile che non tutti siano individuabili con la stessa facilità con cui è stato scovato 0pc0d3r.

Alfonso Maruccia