Dopo diversi mesi di test, Google ha incluso in Chrome 124 un nuovo algoritmo crittografico per il protocollo TLS che dovrebbe garantire la protezione contro i futuri attacchi effettuati con computer quantistici. Alcuni utenti hanno rilevato problemi di connessione con applicazioni web, firewall e server, ma la colpa non è dell’azienda di Mountain View.

Errata implementazione di TLS

Passeranno ancora molti anni prima dell’arrivo dei computer quantistici, ma diverse aziende hanno già sviluppato soluzioni preventive contro i cosiddetti attacchi “store now decrypt later“, ovvero quelli effettuati con futuri computer quantistici che potrebbero decifrare il traffico di oggi.

La crittografia post-quantum consente di testare i nuovi algoritmi sui computer attuali. Google ha sviluppato un meccanismo ibrido che combina l’output di due algoritmi crittografici per creare chiavi di sessione usate per decifrare una connessione TLS. L’algoritmo a chiave ellittica X25519 (usato oggi per TLS) è stato unito all’algoritmo Kyber-768 (considerato il migliore dal National Institute of Standards and Technology), ottenendo l’algoritmo post-quantum X25519Kyber768.

Quest’ultimo, attivato con Chrome 124, garantisce la retrocompatibilità. Ciò significa che server e dispositivi di rete dovrebbero accettare le connessioni TLS, considerando solo la parte X25519 dell’algoritmo. A causa di una bug, alcuni di essi non accettano invece le richieste dai client (Chrome 124) che supportano il nuovo algoritmo.

Il problema è dovuto all’errata implementazione del protocollo TLS, L’algoritmo X25519Kyber768 aggiunge dati al messaggio ClientHello, inviato dal client al server, che include la versione di TLS e il tipo di crittografia. Il server non riesce a leggere il messaggio più lungo, quindi viene negata la connessione.

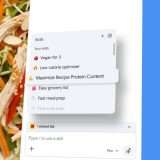

Gli utenti e gli amministratori IT possono disattivare il nuovo algoritmo tramite flag e policy. Google avverte però che queste misure sono provvisorie e non saranno più disponibili in futuro. I proprietari dei server devono quindi correggere il bug al più presto.