Dopo i siti Web e i servizi di ricerca Torrent , Coinhive è stato ora individuato anche nelle app disponibili sullo Store ufficiale di Android . L’obiettivo è sempre lo stesso, vale a dire il mining di criptonometa Monero , mentre per gli utenti si prospetta l’abuso delle risorse hardware del terminale e il consumo anzitempo della carica della batteria integrata.

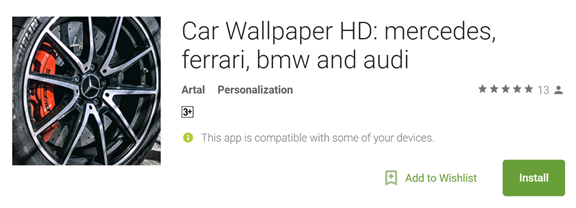

Come prevedibile, le app incriminate – scoperte da Trend Micro – nascondono il codice JavaScript di Coinhive necessario alle operazioni di mining in background; in un caso, un’app chiamata “Car Wallpaper HD” integra lo script direttamente all’interno delle proprie librerie e non richiede l’esecuzione di una finestra Web privata come le altre app.

Anche su mobile, il mining di criptomoneta sfrutta le risorse hardware locali per risolvere i complessi calcoli crittografici necessari a generare Monero all’interno di un più ampio network di client interconnessi; diversamente da un comune PC, l’ incarnazione Android di Coinhive dovrebbe essere più facile da identificare visti gli effetti a dir poco negativi sulla durata della batteria del dispositivo.

Oltre che sulle app Android, gli script per il mining sono stati recentemente individuati anche sui siti basati su installazioni vulnerabili WordPress : in questo caso si parla di 500 siti “alterati” per il calcolo di Monero (cioè il solito Coinhive) e non solo.

Prendono infine di mira la crescente popolarità delle monete virtuali due app fasulle per Poloniex , servizio di cambio online che al momento non offre il supporto ufficiale per le piattaforme mobile e il cui nome è stato quindi sfruttato dai cyber-criminali per diffondere malware ruba-password.

Alfonso Maruccia