Una falsa app Immuni è in circolazione. La sua segnalazione è ormai di qualche giorno fa, ma emerge in queste ore poiché sono questi i giorni in cui l’utenza inizia ad aspettare di poter scaricare effettivamente l’app per il contact tracing in Italia. Mentre la vera Immuni si fa attendere (secondo alcuni è questione di ore, secondo altri è questione di giorni, ma c’è anche chi se la aspetta a titolo ufficiale non prima di metà mese), la falsa Immuni colpisce i più disattenti. E fa danni.

FuckUnicorn: la falsa app Immuni

La segnalazione CERT-AGID spiega come all’interno del file malevolo IMMUNI.exe in circolazione vi sia il ramsomware “FuckUnicorn“: il file sarebbe in distribuzione attraverso un sito fasullo che replica i contenuti del sito della Federazione Ordini Farmacisti Italiani, con dominio del tutto similare a quello ufficiale. Tutto è predisposto con precisione: una volta eseguito il file .exe, infatti, viene mostrata una finta dashboard (copia di quella della Johns Hopkins University con tutti i numeri aggiornati sul contagio a livello mondiale).

La truffa scatta quindi istantanea:

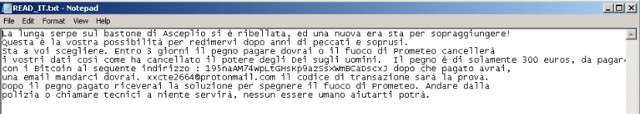

Nel frattempo il malware provvede a cifrare i file presenti sul sistema Windows della vittima e a rinominarli assegnando l’estensione “.fuckunicornhtrhrtjrjy”. In fine mostra il classico file di testo con le istruzioni per il riscatto: il pagamento di 300€ in bitcoin per liberare i file cifrati. Dall’analisi del codice, eseguita dagli analisti del Cert-AgID, si evince che il ransomware cifra i file utilizzando l’algoritmo AES CBC e una password generata randomicamente che viene successivamente condivisa con il C&C insieme ad altre informazioni sulla macchina compromessa.

CERT-AGID segnala come, dopo l’analisi approfondita del codice, si evinca il fatto che per riappropriarsi dei file non sia necessario pagare la cifra indicata a schermo, ma si possa risalire alla password che “libera” i file istantaneamente: operazione che non potrà fare chi è caduto nel tranello, probabilmente, ma che evidenzia al tempo stesso il fatto che non si tratti di un attacco particolarmente sofisticato, pur se ben orchestrato nei tempi e nei modi.

#ransomware #italy #covid19 #fuckunicorn

Website

https://www.fofl.]it/

s//www.fofl.]it/IMMUNI.exe

Samplehttps://t.co/JSjwHETr3H@guelfoweb

@forensico

@Certego_IRT

@Ethereal_x0r

@malwrhunterteam

@VK_Intel

@JayTHL

@James_inthe_box

@Arkbird_SOLG

@reecdeep

@BleepinComputer pic.twitter.com/rqDjO4Tt3N— JAMESWT (@JAMESWT_MHT) May 25, 2020

Per cadere in una truffa similare bisogna scaricare un file .exe (operazione sempre pericolosa), non si devono avere sistemi di protezione che monitorano ciò che si sta scaricando (imprudenza diffusa) e si deve ignorare il fatto che Immuni sarà disponibile su Google Play o App Store, ma non certo da siti Web sotto forma di .exe. Ma è questo un rischio che si corre quando un progetto come Immuni, pensato per il grande pubblico, arriva online senza tempi certi e con un gran parlare che ne porta avanti prima il brand e solo in seguito il file di installazione.

Effetti collaterali di un processo sicuramente perfettibile, insomma, nel quale l’imprudenza di qualcuno costerà qualche grattacapo sia a privati che ad aziende.