Roma- Le applicazioni iOS possono ottenere l’accesso a informazioni di geolocalizzazione degli utenti estraendo coordinate GPS dalle immagini salvate sullo smartphone a cui hanno richiesto i permessi di accesso alla galleria. Il problema è che iOS non fa differenza fra le app che necessitano solo del permesso di selezionare le foto da quelle che hanno l’obiettivo di editarle . Se un’applicazione ottiene il permesso di accedere alla galleria avrà anche l’accesso completo a tutti i metadati contenuti nelle foto e nei video in essa salvati, comprese le informazioni di geolocalizzazione.

Il fondatore di Fastlane Tools Felix Krause ha messo in luce il problema evidenziando come una semplice applicazione possa facilmente indurre l’utente, ad esempio con la scusa di selezionare una foto per un avatar , a dare il permesso per la gestione della galleria mentre in realtà potrebbe voler estrarre da ogni immagine gli Exif (Exchangeable image file format) metadata. Tra i dati presenti negli Exif metadata di un’immagine ci sono informazioni GPS dettagliate sulla posizione in cui la foto è stata scattata, ma anche la velocità di scatto, l’ora, il giorno e il tipo di fotocamera utilizzata.

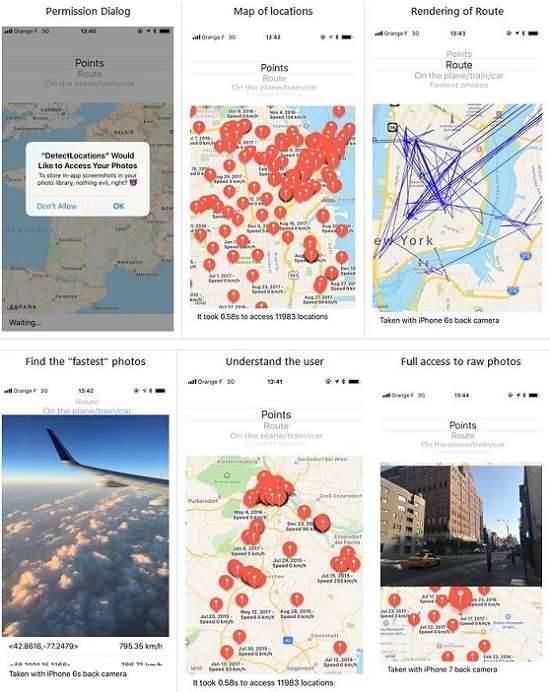

Per dimostrare la gravità del problema Krause ha reso disponibile, su Github come proof-of-concept e sull’App Store , un’applicazione chiamata DetectLocation che estrae le informazioni di localizzazione dalle foto sul dispositivo. L’applicazione permette di visualizzare ogni foto come un punto sulla mappa che può essere collegato con gli altri in base a data e orario ottenendo così il percorso degli spostamenti.

Un potenziale hacker potrebbe utilizzare queste informazioni in innumerevoli modi, con enormi danni per la privacy degli utenti. È possibile ad esempio estrapolare informazioni sensibili come le abitudini di viaggio dell’utente, le sue relazioni, dove abita o dove lavora, quali dispositivi ha usato e con quale frequenza.

Per accedere ai dati bastano poche righe di codice, Krause ha sottolineato di aver impiegato più tempo per curare la parte di visualizzazione dei dati che per scrivere l’effettivo cuore del programma:

...

objective-c

PHFetchResult *photos = [PHAsset fetchAssetsWithMediaType:PHAssetMediaTypeImage options:nil]

for (PHAsset *asset in photos) {

if ([asset location] ) {

// Access the full location, speed, full picture, camera model, etc. here

}

}

...

In una lista di possibili soluzioni Krause ha proposto l’inserimento di permessi separati per la selezione, il salvataggio e per il completo accesso alla galleria o la richiesta esplicita di un permesso extra per l’accesso ai metadati . Al momento, contro ogni aspettativa, l’applicazione è stata accettata nello store ufficiale di Cupertino; ma Apple non si è ancora espressa in merito al problema.

Ilaria Di Maro