Microsoft Office ha uno “scheletro nell’armadio” chiamato CVE-2017-11882 , una vulnerabilità di sicurezza individuata da EMBEDI e potenzialmente in grado di trasformarsi in un vero e proprio flagello vista la sua capacità di persistere nel corso dei decenni. Già disponibile una patch , e mai come in questo caso l’aggiornamento è più che mai consigliato.

La nuova falla è stata scovata all’interno di Microsoft Equation Editor , un componente di Office ( EQNEDT32.EXE ) deputato all’ integrazione delle equazioni matematiche all’interno dei documenti Office sotto forma di oggetti OLE dinamici .

EMBEDI ha scoperto che la versione di EQNEDT32.EXE usata da Microsoft è stata compilata il 9 novembre 2000 , e ancora oggi continua a essere parte integrante delle ultimissime versioni di Office – anche nella sua declinazione “cloud” come servizio ad abbonamento nota come Office 365.

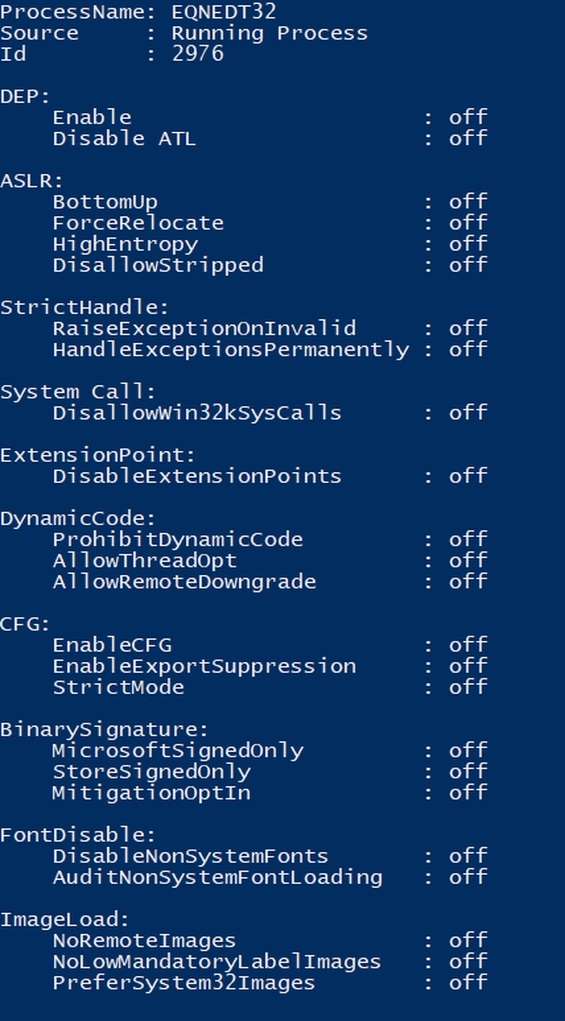

Office 2007 ha portato alla sostituzione del componente con uno più recente, ma la vecchia versione del file continua ad essere disponibile per ovvi motivi di compatibilità con i documenti degli utenti. Trattandosi di un eseguibile vecchio di 17 anni , Equation Editor è altrettanto ovviamente ripieno di vulnerabilità di sicurezza potenzialmente sfruttabili dai cyber-criminali e non usa le funzionalità di sicurezza disponibili sulle versioni più recenti di Windows.

I ricercatori di EMBEDI hanno quindi trovato il modo di sfruttare due errori nel codice per generare un errore di buffer overflow , eseguire una sequenza di comandi arbitrari e quindi potenzialmente scaricare un file malevolo da Internet mandandolo in esecuzione sul PC oramai compromesso.

Il proof-of-concept di EMBEDI funziona su tutte le versioni di Windows e Office commercializzate negli ultimi 17 anni, non fa differenze tra piattaforme a 32 o 64-bit e per di più non richiede alcun tipo di interazione da parte dell’utente finale . Tutte caratteristiche ideali, avvertono i ricercatori , per trasformare il problema in un’arma da usare in campagne APT contro soggetti sensibili e non solo.

A mitigare il problema è fortunatamente già arrivata una patch correttiva, distribuita assieme ai bollettini del nuovo martedì di Patch che a novembre corregge 53 vulnerabilità di sicurezza presenti nel codice di Office, di Windows, Internet Explorer, Edge,.NET, il layout engine Chackra e altro ancora.

Alfonso Maruccia