Bitdefender ha pubblicato un’ analisi approfondita su Terdot , trojan bancario basato sul codice del famigerato Zeus che però introduce non poche funzionalità “fatte in casa”. Impegnato sin qui a prendere di mira i clienti delle banche canadesi , Terdot sarebbe in teoria capace di fare molto di più e non solo contro l’utenza attiva nell’ e-banking .

Tra le funzionalità “rubate” dal codice sorgente di Zeus – disponibile online dal 2011 – Terdot ha fatto proprie caratteristiche basilari quali l’abuso dei processi dei browser Web o un sistema di configurazione da cui scegliere le pagine da prendere di mira.

Per quanto riguarda le novità, invece, quella principale è certamente la possibilità di configurare un proxy locale da cui poter condurre attacchi di tipo Man-in-the-Middle (MitM): il trojan prende il controllo di tutto il traffico di rete, e può leggere anche le comunicazioni HTTPS grazie ad un proprio certificato opportunamente copiato nel database dell’OS.

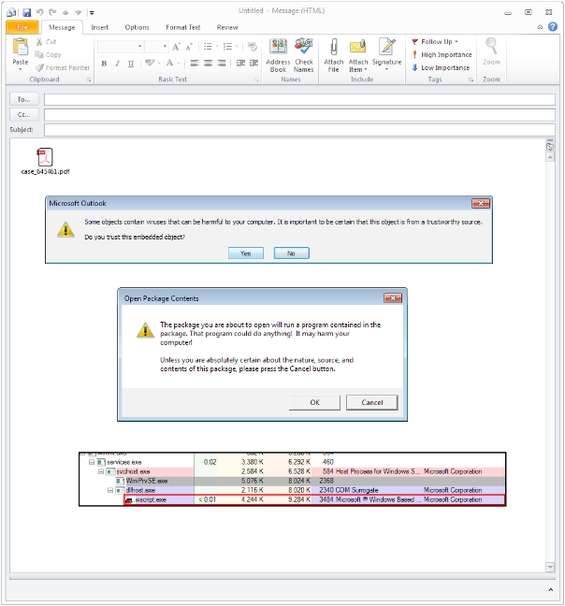

L’infezione arriva sotto forma di email di phishing essenziale – un semplice link a un file PDF da cui avviare il download – o come parte del kit di exploit Sundown, mentre per evitare di allertare il software antivirale Terdot esegue buona parte delle sue operazioni malevole per mezzo di software e tool legittimi.

Non bastasse la funzionalità di MitM , il nuovo malware è in grado anche di generare nomi di dominio unici per contattare i server di comando&controllo, di rubare le credenziali di accesso di vari siti (Live.com, Yahoo Mail, Google) e di prendere di mira i social network più diffusi.

Gli sviluppatori di Terdot hanno pero istruito la loro creazione per evitare accuratamente il social network russo VK.com , a riprova del fatto che l’origine del malware va ricondotta alla Russia o all’Europa dell’est. Di certo chi ha dato origine all’infezione non è un programmatore amatoriale, avvertono i ricercatori, e potrebbe in futuro decidere di sfruttare le funzionalità avanzate di Terdot per condurre campagne malevole ben più pericolose ed estese.

Alfonso Maruccia