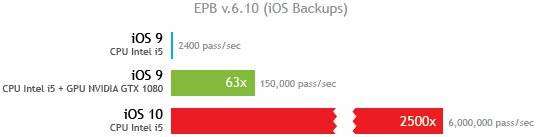

Oleg Afonin di Elcomsoft, compagnia russa specializzata nel cracking delle password e i cui software si sospetta siano stati utilizzati nel furto di foto private ai danni delle celebrità noto alle cronache come fappening , ha divulgato l’esistenza di una vulnerabilità introdotta da iOS 10 che abbassa notevolmente il livello di sicurezza dei backup eseguiti in locale. Operando su un backup eseguito da iOS 10, si illustra nel post sul blog aziendale , una normale CPU desktop è in grado di eseguire 6 milioni di tentativi al secondo ; su iOS 9 erano appena 2400 a parità di CPU, un bruteforce 2500 volte più lento.

Elcomsoft non ha rilasciato privatamente i dettagli della vulnerabilità ad Apple prima di pubblicarli , ma ha risposto alle richieste di informazioni del team di sicurezza di Cupertino, che ora prepara un fix il cui rilascio pare imminente . Un portavoce Apple afferma che “il problema non impatta i backup effettuati su iCloud”.

Secondo l’esperto di sicurezza Per Thorsheim, il difetto scaturisce dal cambio dell’algoritmo che produce una versione hashed delle password prima di memorizzarle, che su iOS 10 è SHA256 eseguito però con una sola iterazione . Thorsheim ha speso parole dure nei confronti di Cupertino, chiedendosi se dietro al problema si nasconda un indebolimento deliberato, e sostenendo che “Apple potrebbe vincere il premio stupidità in sicurezza dell’anno per un così gigantesco passo indietro”.

Lo scopritore della vulnerabilità però la pensa molto diversamente : “Gli iPhone sono sicuri così come iOS, e questo sempre di più col passare delle generazioni. Forzare la generazione di un backup locale è una delle poche strade rimaste per violare dispositivi con iOS10”. Operando un backup si bypassano infatti le chiavi crittografiche “impresse” nel SoC Apple. Una volta craccato l’hashing delle password, il backup sbloccato contiene tutte le informazioni sul dispositivo, incluso il file di keychain con tutte le credenziali, un set di dati normalmente inaccessibile operando fisicamente sul device.

Per il CEO di Elcomsoft, Vladir Katalov, il fix potrebbe non essere così facile o imminente , perché “potrebbero esserci altri utilizzi di quella porzione di codice di cui non siamo a conoscenza. Probabilmente servirà un update anche di iTunes e del formato dei backup”.

Stefano De Carlo